Веб-сервисы для проверки сайтов на вирусы. Проверить сайт wordpress на вирусы

Как проверить шаблон wordpress

Всем привет!

Всем привет!

Получил комментарий по поводу подозрений на чистоту шаблонов и решил написать этот пост. То есть дать небольшие, но исчерпывающие пояснения. Я вам дам черпалку и черпайте сами.

То что я буду доказывать, что я самый честный и бить себя левой пяткой в грудь никого не трогает. Ну и правильно, так все говорят, когда кинуть надумали)))

Я не такой, ей богу… :bye:

Все мы знаем, что бесплатные шаблоны-темы скачиваемые в интернете могут быть заряжены обратными ссылками или редиректом на куда нибудь или вредоносным скриптом (это гораздо хуже, начнёт , в лучшем случае, СПАМ разсылать, в худшем, закинет вам и пользователям трояна с отслеживанием и управлением вашим компьютером) или счётчиком в скрипте которрый работает на чужой сайт, или реклама.

Короче способов у мошенников много.

Как уберечь компьютер это в следующих постах, а сейчас о том чтобы не захватить такой шаблон с приветом 🙂

Каждый шаблон проверялся мною три раза и это не просто слова.

Опишу действия проверок и вы сами сможете их повторить.

Чтоб уж всё по чесноку было. И потом сами проверите для успокоения души Вашей… Аминь 🙂 Данный пост касается предыдущей темы..

1. Итак первым делом проверяем на содержание троянов не устанавливая шаблон. Проверяем сам архив, всё содержимое в нём. Для этого просто набираем в браузере «Проверить на вирусы онлайн» и берём любую проверку.

Я предпочитаю проверять на этом ресурсе.

потому, что он пробежит по всем Антивирусам имеющимся в его базе и выдаст результат.

2. Затем следующая проверка уже на установленном в wordpress.

Ставим плагин TAC, здесь описание

Но бывают случаи когда стоит код запрещающий к показу изображения с надписью о том, что убран копирайт и ссылка, то есть предупреждение о том что вы пользуетесь шаблоном не по праву.

TAC показывает вшитый код красным, но шаблоном пользоваться можно, так как нет ничего страшного для вас и посетителй.

Как об этом узнать? Пройдя в Внешний вид/ТАС и увидя такую картину

не нужно бежать и принимать успокоителное. В правом углу этой красной надписи стоит адрес, где это находится. Проходим тут же в админке на Редактор, клавишами Сtrl + F откроем окно поиска , вставим адрес , найдём файл смотрим о чём собственно речь.

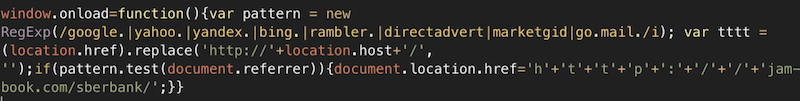

Вот эти два кода.

- В первом записано «Красная картинка сказать — нет горячей ссылке» . И далее «не о чем беспокоиться!»- то есть , нет выходу красным шароварам. Запрет на всплывающее предупреждение о том что вы пользуетесь на халяву. Это всего лишь комментарий, он обозначен двумя слешами «//», комментарий браузер не читает. Вытерли половину лба полотенцем…

- Во втором как раз и стоит код запрещения для выскакивающего предупреждения (он обведён синим). Чтобы понять что в коде ищем онлайн декодер кодов base64 допустим этот. Но лучше 3-4 декодера пройти, так как один не всегда раскодирует. Просто наберите в браузере декодер base64

Декодер проверив выдал результат на китайском, молодец какой-то китайский программист, но там можно понять, что идёт запрет на GIF изображение, так что вытерли вторую часть лба полотенцем и успокоились.

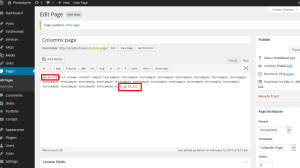

3. И заключительная проверка, более детальная , более глубокая. Плагин sucuri-scanner.1.6.0

Плагин суперский, да и ещё бесплатный. Кое-что, почти всё, я там перевёл на русский. Функций у него много.

Основная обязанность данного плагина беречь сайт от заражений и атак.

Этот прекрасный плагин проверяет не только шаблоны-темы, но и своих собратьев по разуму, то есть плагинов.

Все функции описывать не буду, это тема отдельного поста. Поскольку наша тема как проверить шаблон wordpress, мы сейчас и проверим.

Качаем плагин либо из wordpress директорий на английском, либо на русском здесь

После установки он появиться в меню админпанели слева ниже параметров, кликаем на него.

И самое умное, что можно сделать, нажать на кнопку «Сканировать этот сайт сейчас»

Ждём когда закончится сканирование и смотрим результаты

Вот и вся проверка из трёх действий. Можно спокойно ложиться спать.

Всем пока и до скорого… :bye:

www.blogedward.ru

Проверка сайта на вирусы | Losst

Безопасность вашего сайта и гарантия того, что на нем нет никаких вирусов и уязвимостей имеет очень важное значение. Поскольку если на сайте затаится вирус, то больше всего от него пострадаете не вы, а ваши пользователи. И уже вследствие чего пострадает ваша репутация и ваш проект. Поэтому важно вовремя выявлять и устранять проблемы с безопасностью, а также вовремя обновлять вашу систему и программное обеспечение.

В одной из предыдущих статей мы рассматривали как проверить WordPress сайт на вирусы. В этой же статье сосредоточимся в целом на сайтах, написанных с использования популярного языка программирования PHP, таких сайтов сейчас наибольшее количество в сети. Вы можете использовать онлайн сканеры, но они не дают нужной эффективности, потому что сканируют лишь несколько страниц и у них нет доступа к исходному коду, где больше вероятности найти вредоносный код. Поэтому мы остановимся на антивирусах, с помощью которых выполняется проверка сайта на вирусы локально.

Содержание статьи:

Что мы будем использовать?

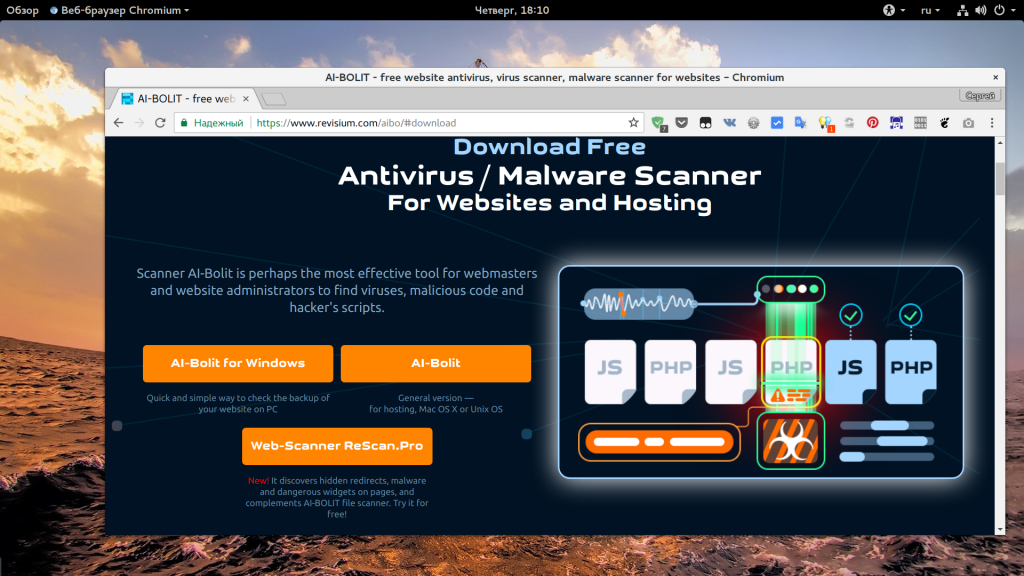

В этой статье я рассмотрю два решения, это AI-Bolit и Linux Malware Detect. Оба продукты полностью бесплатны и распространяются под свободной лицензией. Оба сканера ориентированы на работу именно в сфере веб для писка различных шелов, бекдоров и других признаков заражения в исходном коде. Антивирусы имеют собственную базу сигнатур, с помощью которой и выявляют угрозы. Также есть определенный уровень эвристического анализа, с помощью которого могут быть обнаружены еще неизвестные угрозы. Обе программы представляют из себя скрипты, которые нужно установить на ваш сервер. А теперь рассмотрим каждую из них более подробно.

Как проверить сайт на вирусы?

Начнем с более популярного сканера AI-Bolit и потом перейдем к более простому, но не менее надежному LMD.

Проверка сайта на вирусы с помощью AI-Bolit

Еще несколько лет назад рынок антивирусов для веб-сайтов пустовал. Системным администраторам и веб-мастерам приходилось самим писать различные скрипты и собирать базы сигнатур чтобы обнаруживать вредоносный код на своих сайтах. Одним из таких скриптов был Ai-bolit. Изначально это был небольшой скрипт, который позволял искать вирусы по регулярным выражениям и гибким патерам. Благодаря этому скрипт обнаруживал больше вариантов зашифрованного вирусного кода. Потом он оброс дополнительными функциями, такими как обнаружение уязвимостей в программном обеспечении, использование баз данных сигнатур, и многое другое. А теперь давайте рассмотрим как установить и использовать AI-Bolit на вашем сервере.

Хотя это и обычный PHP скрипт, для его работы нужно много ресурсов сервера, поэтому если у вас слабый хостинг с ограничением на время выполнения то есть большая вероятность, что ничего не заработает. Сначала вам нужно скачать сами исходники программы. Для этого перейдите на официальный сайт программы, откройте ссылку «Downloads», и нажмите кнопку «Ai-Bolit»:

Нам нужна именно версия «General version for hosting, Mac OS X or Unix OS». Далее, загрузите полученный архив на сервер, например, с помощью scp:

scp ai-bolit.zip пользователь@хост:~/

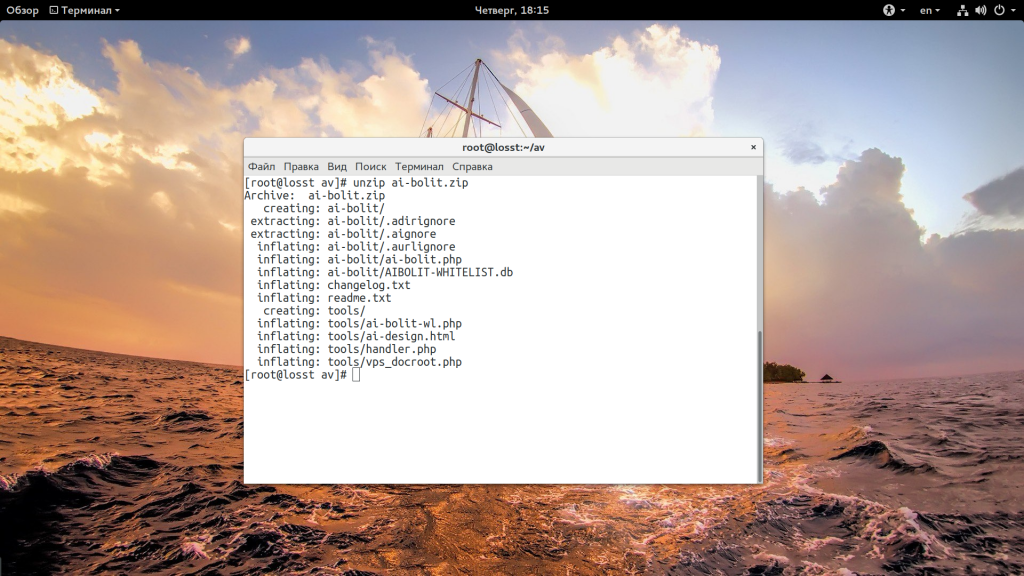

Дальше вам нужно распаковать архив:

unzip ai-bolit.zip

Сканер может работать в режиме веб-интерфейса, но рекомендуется запускать его именно через командную строку для полной проверки. Для этого скопируйте все файлы из папки ai-bolit в корневую папку вашего сайта:

cp ai-bolit/* /путь/к/корневой/папке/сайта

Там будет два файла. Сам сканер и белый список точно надежных файлов, которые не являются вирусами. Дальше нам нужно запустить сканирование. Проверка кода сайта на вирусы выполняется командой:

php ai-bolit.php

Дальше начнется длительный процесс сканирования, который может занять от нескольких часов до суток, в зависимости от того, сколько там у вас файлов. Я бы даже рекомендовал запускать скрипт внутри сессии screen, чтобы ничего не помешало ему выполнить работу до конца, потому что если соединение будет разорвано, то работа скрипта прекратится.

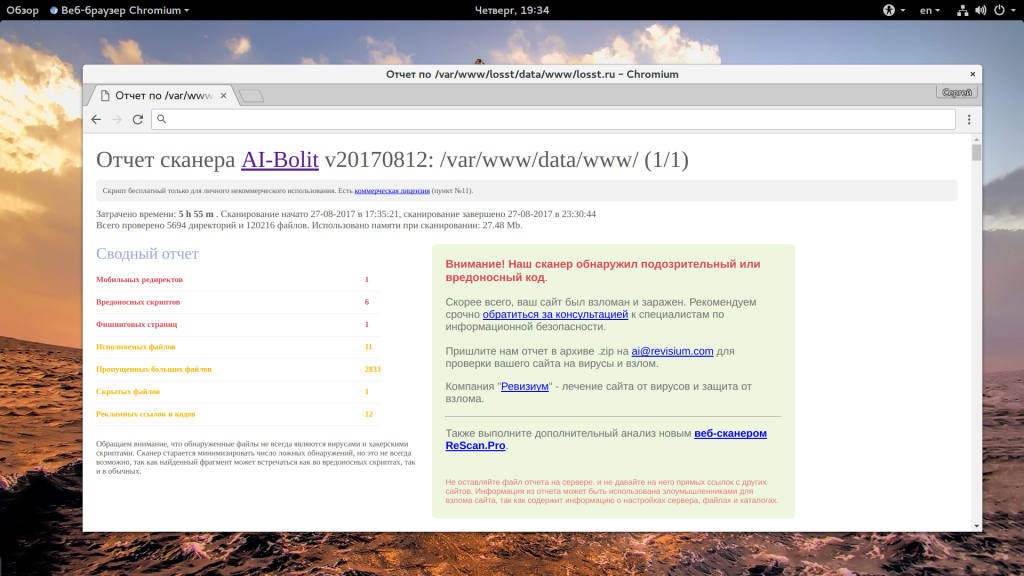

Когда проверка сайта на вирусы ai bolit будет завершена, в этой же папке будет создана html страница с отчетом о том, что было найдено. Здесь есть четыре секции. Первая, красная секция содержит информацию про обнаруженные вирусы, вторая секция — подозрительные файлы, третья секция — обнаруженные уязвимости и четвертая — возможные проблемы с правами доступа или другими настройками сервера.

В самом верху отчета находится общая сводка обо всем, что было обнаружено. Если вы не добавите белый список, то получите очень много ложных срабатываний, как на снимке выше. Дальше вам останется проанализировать полученный отчет, просмотреть все файлы, которые сканеру не понравились и проверить действительно ли там есть вирусы.

Проверка сайта на вирусы с помощью LMD

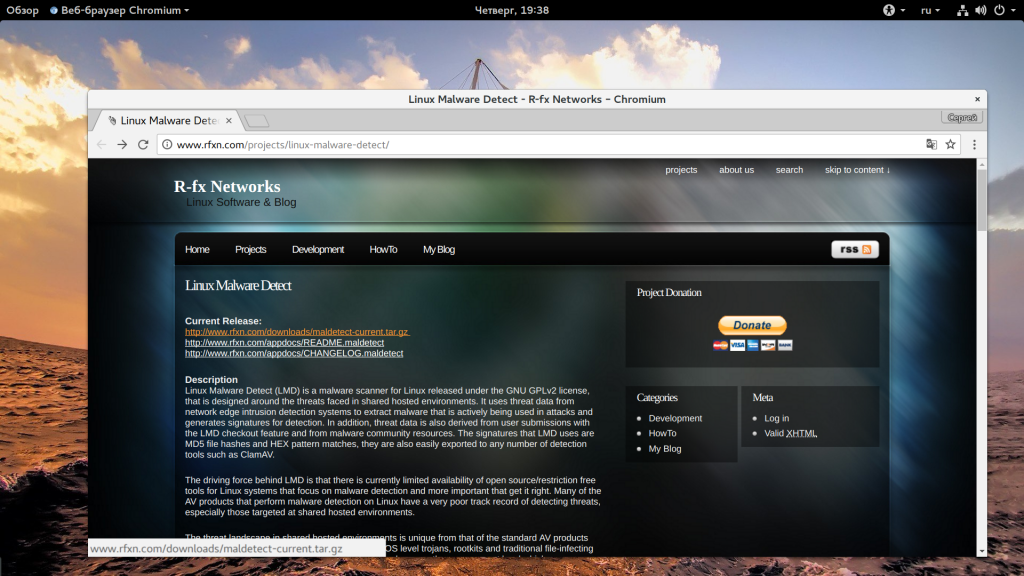

Linux Malware Detection — это более простая программа для проверки сайта на вирусы. Он использует базу данных сигнатур и регулярные выражения grep для писка вредоносного кода. Кроме того, сканер может интегрироваться с Clamav и использовать clamscan для сканирования вместо своих регулярных выражений. Скачать сканер можно на его официальном сайте.

Дальше его нужно загрузить на сервер уже известной вам командой scp. А затем распаковать архив:

tar xvpzf lmdetect.tar.gz

Дальше перейдите в папку с распакованными файлами и запустите установку скрипта на сервер:

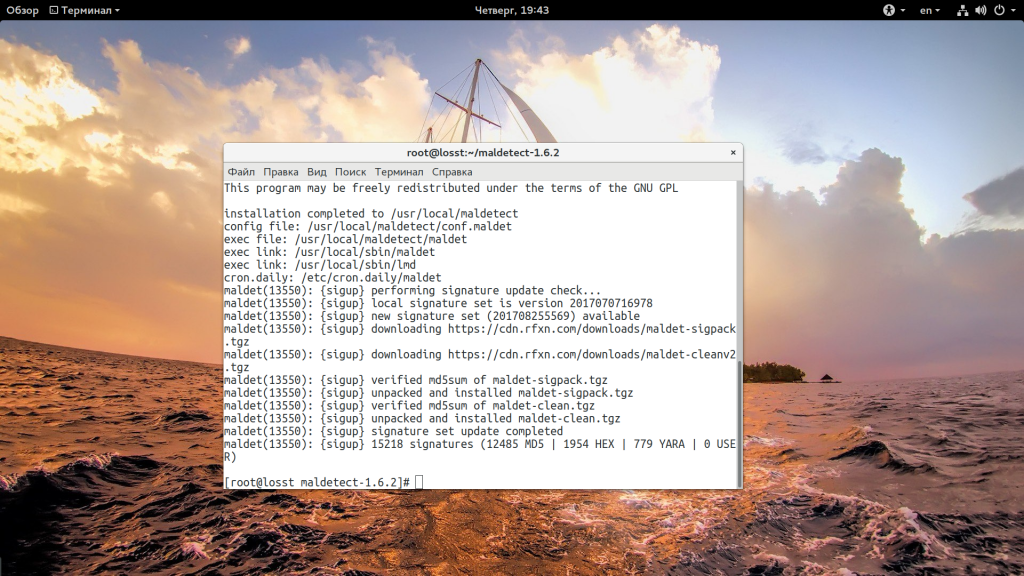

./install.sh

Будут созданы задания cron, обновлена база, а также скопированы исполняемые файлы в необходимые папки. Далее, можно запустить сканирование. Для этого передайте утилите maldet опцию -a, и путь, который нужно проверить:

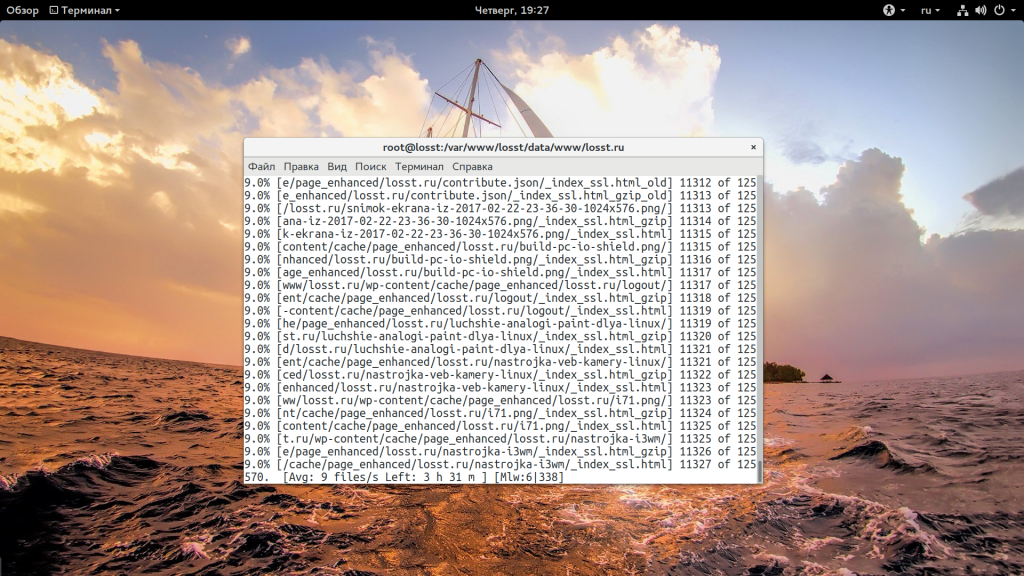

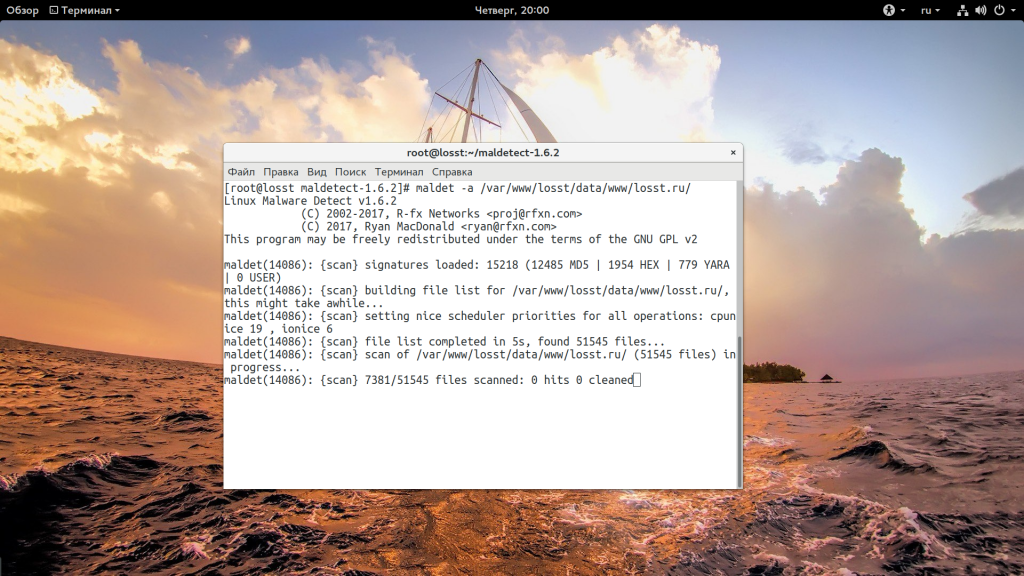

maldet -a /var/www/losst/data/www/losst.ru/

Сканирование тоже займет достаточно времени, а по прошествии на экран будет выведена вся информация об обнаруженных или исправленных угрозах.

Выводы

В этой небольшой статье мы рассмотрели как проверить сайт на вирусы. Как видите, не только для WordPress есть море сканеров, есть и специальные локальные сканеры, которые позволяют выявить проблемы, намного лучше чем проверка сайта на вирусы онлайн, которая обрабатывает лишь несколько страниц. Не забывайте время от времени проверять свои серверы. Если у вас остались вопросы, спрашивайте в комментариях!

Оцените статью:

Загрузка...

Загрузка... Как проверить сайт на вирусы? Онлайн и оффлайн методы.

Как вы думаете, Вас сегодня пытались взламывать? Или Вы считаете, что ваш блог никому не нужен? А ведь зря! Множество начинающих блоггеров даже не думают о безопасности, установили движок, закинули необходимы плагины и пишут статьи в блог, ни о чем не беспокоясь.

На начальном этапе, когда ваш ресурс еще мало известен, и посещаемость с трудом дотягивает до 10 чел. в сутки, то вы никому, скорее всего не нужны, а как только начнете выделяться, на вас обратят внимание и будут хотеть взломать и завладеть вашим ресурсом, данными и прочей вашей деятельность в блогосфере.

Только представьте. Вы месяцами, а может и годами трудились над своим блогом, вкладывали в него душу, время и деньги, а какие-то нехорошие дяди, взяли и получили всё готовенькое, оставив вас ни с чем, будь-то вирусы или целенаправленный взлом.

Да, из всего этого можно найти выход. Но, это лишне потраченные нервы, время и деньги…

Поэтому, прежде чем приступить к написанию очередного поста, рекомендую вам позаботиться о своей же безопасности, и защитить свой блог, чтобы хакерам пришлось попотеть над вашим ресурсом, прежде чем они получат доступ к нема, если вообще получат :Ъ.

Как защитить WordPress от взлома? 13 рекомендаций по защите. На что обращать внимание в первую очередь?

1. Резервное копирование блога.

Конечно, это резервное копирование блога, его необходимо делать регулярно. Как сделать бэкап, я писал в этом посте «Как защитить себя от неприятностей?». Иногда, легче восстановить блог из резервной копии, нежели сутки напролет искать, и пытаться обезвредить вредоносный код.

Но, перед тем, как сделать копию блога, необходимо проверить его на наличие вирусов, может они уже уничтожают ваш ресурс изнутри.

Смотрите полезное видео:

Если вы заподозрили о наличие вируса, то рекомендую немедленно проверить свой сайт на их содержание, в помощь даю вам отличные инструменты, которые помогут обнаружить их.

Как проверить сайт на вирусы? Онлайн сервисы и другие способы проверки

1) Antivirus-alarm – отличный сервис, для онлайн проверки сайта на вирусы. Проверка займет некоторое время, но оно того стоит! Данный сервис будет проверять наиболее подозрительные файлы вашего ресурса. База очень большая, и включает в себя базы таких гигантов, как: McAfee, NOD32, Symantec, Avast, DrWeb, Panda, Kaspersky и многих других.

Проверка на вирусы производится бесплатно, а вот лечение уже требует денежек, да и не малых, 10 тысяч рублей + 4 часа времени.

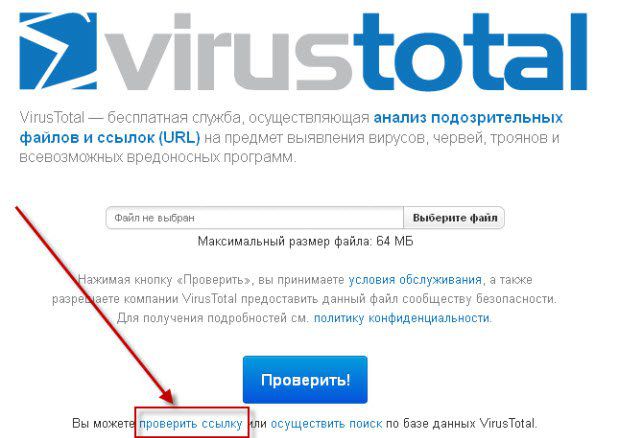

2) Virustotal – на этом сервисе можно не только проверить сайт на вирусы, но и проверить файлы, которые содержаться на вашем ПК. Их можно проверить с главной страницы, а для проверки сайта, перейдите по ссылке ниже, она указана на скриншоте.

Вводите адрес своего ресурса и жмите «Проверить», спустя некоторое время, вам будет выдан результат.

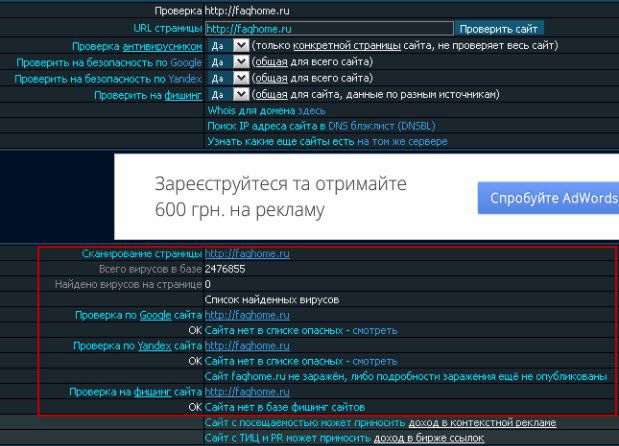

3) Xseo– совсем недавно данный сервис научился проверять сайты на вирусы.

Но это еще не все его прелести, он еще проверяет ваш ресурс на присутствие в опасном списке, по мнению Гугла и Яндекса, а так же в списке фишинговых ресурсов, что может быть тоже полезным.

Это, что касалось онлайн сервисов, если вы им не доверяете, то можно воспользоваться другими вариантами.

1) Скачать все файлы движка к себе на ПК. Сделать это можно при помощи filezilla. После загрузки, проверить все файлы антивирусом, который установлен на компьютере. При обнаружении зараженных файлов, заменить их на здоровые, из резервной копии блога.

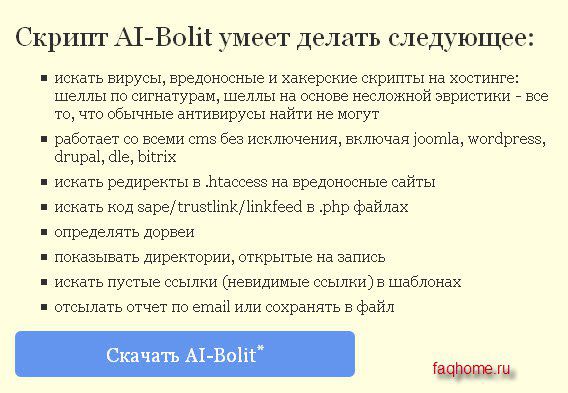

2) Существует хороший скрипт, называется он Айболит, он абсолютно бесплатный. Для проверки необходимо закинуть его в корневую директорию сайта и запустить из адресной строки. Вот перечень, что делает данный скрипт.

Примечание! На дешевых хостингах проверка может не пройти. Решается таким путем. Устанавливаете денвер, закидываете туда свои файлы и папки, настраиваете и после того, как сайт заработает на локальном компьютере, можно закидывать данный скрипт и запускать проверку уже на своем ПК.

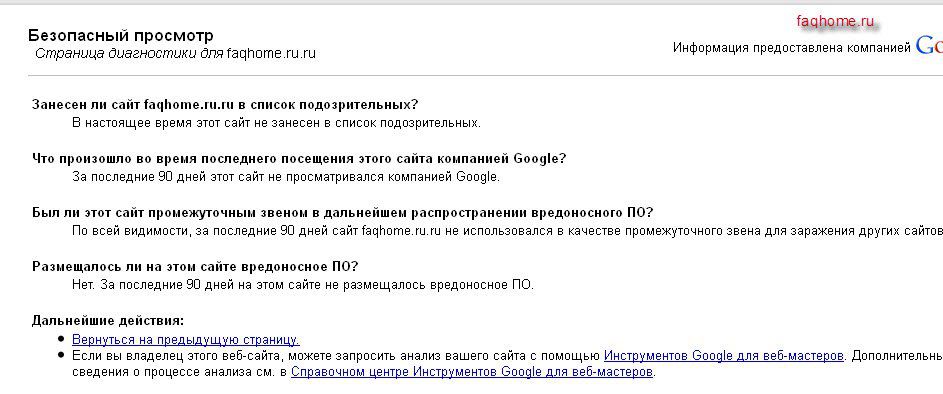

3) Можно также узнать, а были ли претензии в отношении вирусов к вашему сайту со стороны Гугла, за последние 90 дней. Для этого, копируйте данный урл и вставляйте его в адресную строку браузера.

Не забудьте сменить мой домен life-crazy.ru, на свой. Вот какие результаты по моему сайту.

Как видите, он чист, никакой сифилис к нему не прицепился :Ъ. Идем дальше.

2. Обязательно установите один из плагинов:

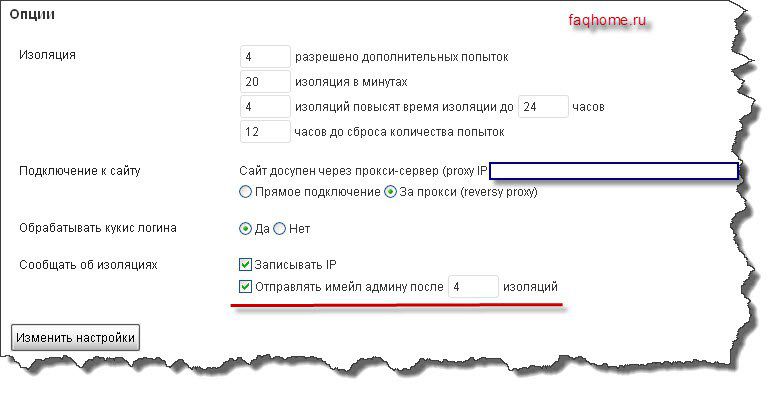

а) Login LockDown или;б) Limit Login Attempts

Они позволяют установить лимит на неправильный ввод логина и пароля в вашу админку блога. Если злоумышленник или робот, который занимается взломом, попытается попасть в вашу админ панель путем перебора логинов и пароля к ней, и после трех раз неудачного введения данных его будет заблокировано на определенный промежуток времени, который вы сами задаете в настройках данных плагинов.

Плагин LockDown можно скачать по этой ссылке.

Мои настройки содержат следующие:

Max Login Retries – в этом поле указывается количество попыток ввода пароля и логина. Retry Time Period Restriction (minutes) – это поле позволит установить промежуток времени для очередной попытки. Указывается в минутах. Lockout Length (minutes) – а этот параметр отправит злоумышленника в черный список на время, которое вы укажите, так же указывается в минутах. Lockout Invalid Usernames – позволяет вести учет ввода неправильных логинов, а не только паролей. Mask Login Errors – данная функция позволяет скрыть уведомление о неправильном вводе данных. Глупая функция конечно, если в админку не удалось попасть, то соответственно логин или пароль введены не правильно. Currently Locked Out – выводит список заблокированных IP-адресов, которые были заблокированные вследствие неправильного ввода.

Сохраняйте настройки и на этом все, плагин будет работать и защищать вас. Следующий плагин, Login Attempts, функция у него такая же, как и у предыдущего. Скачать можно по этой ссылке. Установка производится стандартным путем.

После установки и активации, заходите в настройки. Находятся они в разделе «настройки» - «Limit Login Attempts».

Сильно их расписывать не буду, можете выставить все как на скрине.

Обратите внимание на птичку, которая включает отправку писем админу. Установите ее, если хотите получать себе на почту отчет с айпи-адресами злоумышленников, которые пытались попасть к вам.

3. Устанавливаем надежные пароли.

Забудьте о простых паролях, типа: дня рождения, номера телефона и всеми любимой комбинации 123456. Подойдите серьезно к выбору данных цифр, это ведь наша же безопасность.

Пароль должен содержать как минимум 10 символов, в которые входят как буквы разных регистров, цифры, так и символы. Пример: g3yB32x1NU.

Это касается не только движка вордпресс, а всех имеющихся паролей доступа к информации: почтовый ящик, хостинг, скайп и т.п.

Мораль сей мысли такова, чем качественней у вас пароли, тем больше вы под защитой!

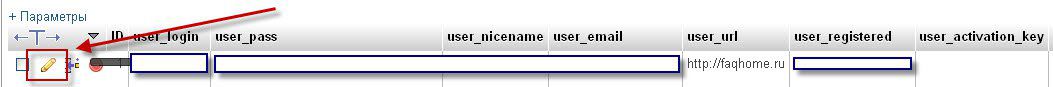

4. Меняем имя пользователя, избавляемся от Admin.

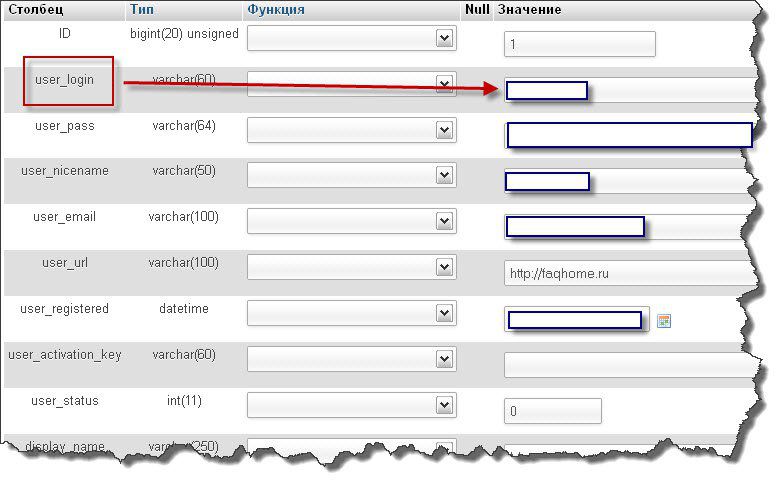

Злоумышленники зачастую в первую очередь подбирают пароли к стандартной учетной записи, то есть к «admin». Давайте же усложним задачу и поменяем логин «admin», на что-то креативное, чтобы знали только вы. Для этого, подключайтесь к своему хостингу, переходите в раздел «PhpMyAdmin».

Выбирайте свою базу, в списке находите таблицу wp_users, а в ней запись администратора и жмите изменить (на фото – карандашик в красной рамочке).

После, вы попадаете на такую страницу:

Здесь необходимо править поле, user_login, вписывайте что угодно, только не админ. Пример: Ivan2013.

Таким действием мы еще больше защитили наш WordPress от взлома.

5. Меняем префиксы базы данных

Примечание! Обязательно сделайте резервное копирование всего блога! Если не уверены что сможете восстановить блог в случае краша, тогда пропускайте данный пункт!

Как поменять префиксы – об этом этом я еще буду писать, рекомендую подписаться на обновления, что бы не пропустить.

6. Удаляем файлы readme.html и license.txt

Данные файлы лежат в корневой директории сайта, там, где у вас хранятся папки wp-content, wp-admin и др. Эти файлы содержат ценную информацию для взлома, а также версию вашего движка. Не бойтесь, блогу вы не как не навредите этим.

7. Избавьтесь от неиспользуемых плагинов.

Удалите все не нужные плагины с админки, они только тормозят работу блога и занимают место. Оставьте только необходимые. К тому же, не все плагины регулярно обновляются, а старые версии плагинов больше поддаются различным атакам, имейте это в виду.

8. Обновляйте плагины WordPress

Как я упомянул выше, старые плагины больше поддаются атакам, поэтому старайтесь обновлять плагины чаще, а не пользоваться допотопными. Обновления можно выполнить очень просто, прямо из консоли блога.

9. Не храните пароли в FTP – клиентах.

Очень часто утечка информации в виде паролей и логинов происходит именно от ftp – клиентов: filezilla, total comander и др.

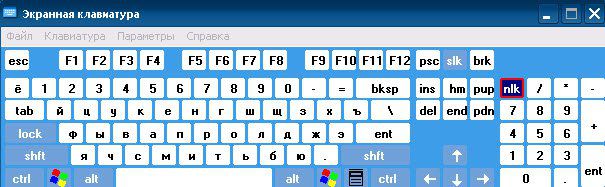

10. Пользуйтесь экранной клавиатурой.

Мало кто уделяет внимание данному инструменту, а ведь он такой классный. Я всегда им пользуюсь, если необходимо ввести пароль от webmoney или других платежных систем.

Если мы вводим с обычной клавиатуры, то есть такие вирусы, которые перехватывают ввод и все введенные данные попадают к плохим дядькам, а если пользоваться экранной клавиатурой, то никакие данные передаваться не будут.

11. Пользуйтесь проверенными шаблонами.

В интернете куча различных шаблонов, которые лежат на файлообменниках, и в них содержаться вирусы, установив такие шаблоны, вы заранее обрекли свой ресурс на гибель.

Качайте шаблоны только с качественных ресурсов, а еще лучше, купите уникальный, можно найти за 20-60 USD.

12. Уберите папки из виду

Откройте новую вкладку и в адресную строку вводите следующие адреса:

1. http://ваш блог/wp-content/ 2. http://ваш блог/wp-content/plugins/

Если, при введении первого адреса вам открывается чистый лист, то отлично, ничего делать не нужно, такая же схема и со вторым адресом.

Если же вы увидите список файлов, то подключайтесь к хостингу, идите по указанным адресам и там создавайте новый файл под названием index.php, по одному на папку.

13. Установите хороший антивирус на локальный компьютер.

Еще очень важным аспектом, является установка антивируса к себе на ПК. Многие пользуются бесплатными антивирусами, или теми, которые малоэффективные. Здесь могу посоветовать только парочку:

а) Антивирус Касперского, можно найти в интернете. Минус этого зверя – очень грузит ПК, не подойдет для слабых машин.

б) AVG – бесплатную версию также можно скачать в интернете. У меня стоит данный антивирус + отдельный Firewall, но он требует много ручной настройки, для рядового пользователя будет сложновато.

Еще полезное видео!

Вот основные пункты, которыми пользуюсь я, чтобы защитить wordpress от взлома. Также вы узнали, как проверить сайт на вирусы.

Рекомендую подписаться на обновления блога, вскоре я опишу классный плагин, который повысит уровень вашей защиты в несколько раз, плюс ко всему, избавит от некоторых других плагинов, которые грузят ваш ресурс, а также покажу как настроить автоматическое резервное копирование с отправкой на e-mail.

Жду ваших комментариев, какими средствами пользуетесь вы?

С уважением, Михед Александр.

life-crazy.ru

Веб-сервисы для проверки сайтов на вирусы / Хабр

Рано или поздно веб-разработчик, веб-мастер или любой другой специалист, обслуживающий сайт, может столкнуться с проблемами безопасности: ресурс попадает под санкции поисковой системы или начинает блокироваться антивирусом, с хостинга могут прислать уведомление об обнаружении вредоносного кода, а посетители начинают жаловаться на всплывающую рекламу или редиректы на “левые” сайты.

В этот момент возникает задача поиска источника проблемы, то есть диагностики сайта на проблемы безопасности. При грамотном подходе диагностика состоит из двух этапов:

- проверки файлов и базы данных на хостинге на наличие серверных вредоносных скриптов и инжектов,

- проверки страниц сайта на вирусный код, скрытые редиректы и другие проблемы, которые, порой, невозможно выявить статическим сканером файлов.

Немного теории

Статический анализ страниц – это поиск вредоносных вставок (преимущественно javascript), спам-ссылок и спам-контента, фишинговых страниц и других статических элементов на проверяемой странице и в подключаемых файлах. Обнаружение подобных фрагментов выполняется на основе базы сигнатур или некоторого набора регулярных выражений. Если вредоносный код постоянно присутствует на странице или в загружаемых файлах, а также известен веб-сканеру (то есть он добавлен в базу сигнатур), то веб-сканер его обнаружит. Но так бывает не всегда. Например, вредоносный код может загружаться с другого ресурса или выполнять какие-то несанкционированные действия при определенных условиях:- по завершении загрузки страницы в нее добавляется javascript, который выполняет drive-by download атаку

- пользователь уходит со страницы, в этот момент подгружается код и открывает popunder с контентом “для взрослых”

- посетитель сайта находится на странице несколько секунд и только после этого его перенаправляют на платную подписку за смс

- и т.п.

Если заранее неизвестно, какой код провоцирует данные несанкционированные действия, то обнаружить его статическим анализом чрезвычайно сложно. К счастью, есть анализ динамический или иногда его еще называют “поведенческим”. Если веб-сканер умный, он будет не просто анализировать исходный код страницы или файлов, но еще и пытаться совершать какие-то операции, эмулируя действия реального посетителя. После каждого действия или при определенных условиях робот сканера анализирует изменения и накапливает данные для итогового отчета: загружает страницу в нескольких браузерах (причем, не просто с разных User-Agent’ов, а с разными значениями объекта navigator в javascript, разными document.referer и т.п.), ускоряет внутренний таймер, отлавливает редиректы на внешние ресурсы, отслеживает то, что передается в eval(), document.write() и т.п. Продвинутый веб-сканер всегда будет проверять код страницы и объекты на ней как до начала выполнения всех скриптов (сразу после загрузки страницы), так и спустя некоторое время, поскольку современные “вредоносы” динамически добавляют или скрывают объекты на javascript, а также выполняют фоновые загрузки внутри динамических фреймов. Например, код зараженного виджета может через 3 секунды или по движению мыши загрузить скрипт, который вставит на страницу javascript с редиректом на загрузку опасного .apk файла. Естественно, никакой статический анализ (кроме как заранее знать, что виджет опасен) или поиск по файлам такое не выявит.

А теперь, с пониманием требований к диагностике сайта и веб-сканерам, попробуем найти те, которые действительно эффективны. К сожалению, то что представлено на первой странице поисковика по запросу “проверить сайт на вирусы онлайн” сразу никуда не годится. Это или “поделки”, которые в лучшем случае могут выполнить статический анализ страницы (например, найти IFRAME, который может быть и не опасен), или агрегаторы сторонних API, проверяющие URL сайта по базе Google Safe Browsing API, Yandex Safe Browing API или VirusTotal API.

Если проверять сайт десктопным антивирусом, то анализ будет скорее всего также статический: антивирус умело блокирует загрузки с известных ему зараженных сайтов, но какого-то глубокого динамического анализа страниц сайта от него не стоит ожидать (хотя некоторые антивирусы действительно обнаруживают сигнатуры в файлах и на странице).

В итоге, после проверки двух десятков известных сервисов, я бы хотел остановиться на представленных ниже.

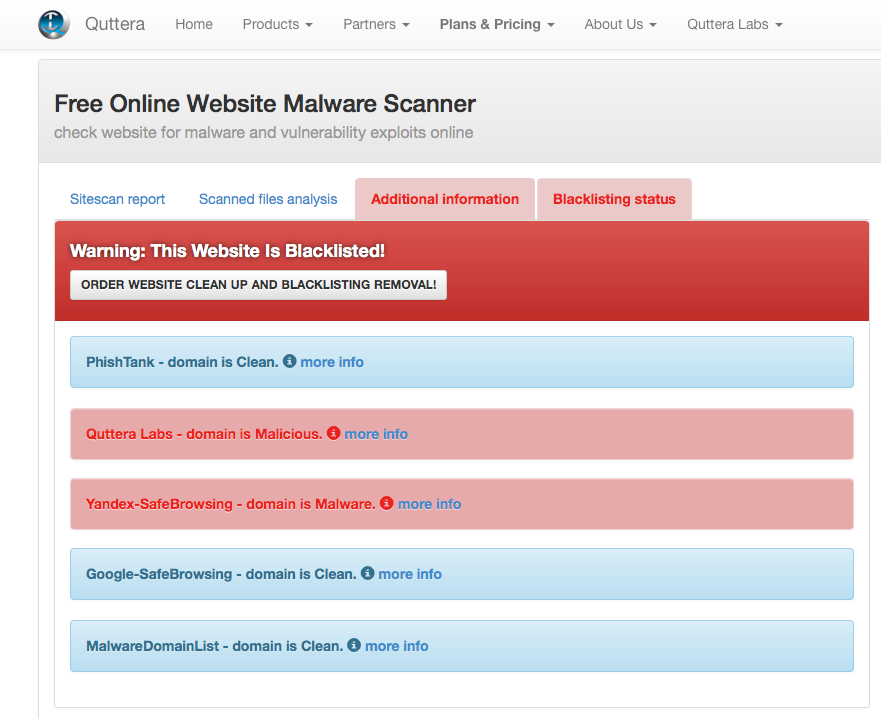

Веб-сканер QUTTERA

Выполняет поиск вредоносного кода на страницах, используя бессигнатурный анализ. То есть обладает некой эвристикой и выполняет динамический анализ страниц, что позволяет обнаруживать 0-day угрозы. Из приятных особенностей стоит отметить возможность проверки сразу нескольких страниц сайта, поскольку проверять по одной не всегда эффективно. Хорошо обнаруживает угрозы, связанные с загрузкой или размерещением троянов, завирусованных исполняемых файлов. Ориентирован на западные сайты с их характерными заражениями, но часто выручает и при проверке зараженных сайтов рунета. Поскольку сервис бесплатный, есть очередь на обработку задач, поэтому придется немного подождать.

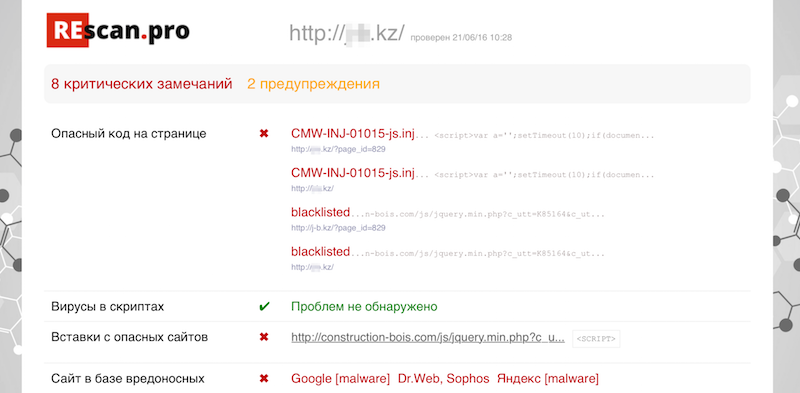

Веб-сканер ReScan.pro

Выполняет динамический и статический анализ сайта. Поведенческим анализом детектятся скрытые редиректы, статический анализ ищет вирусные фрагменты на страницах и в загружаемых файлах, а базой черного списка определяются ресурсы, загружаемые с зараженных доменов. Ходит по внутренним ссылкам, поэтому кроме основного URL проверяет еще несколько смежных страниц сайта. Приятным дополнением является проверка сайта по блек-листам Яндекс, Google и VirusTotal. Ориентирован в основном на вредоносы, которые обитают в рунете. Поскольку сервис бесплатный, лимит на проверку – 3 запроса с одного IP в сутки.

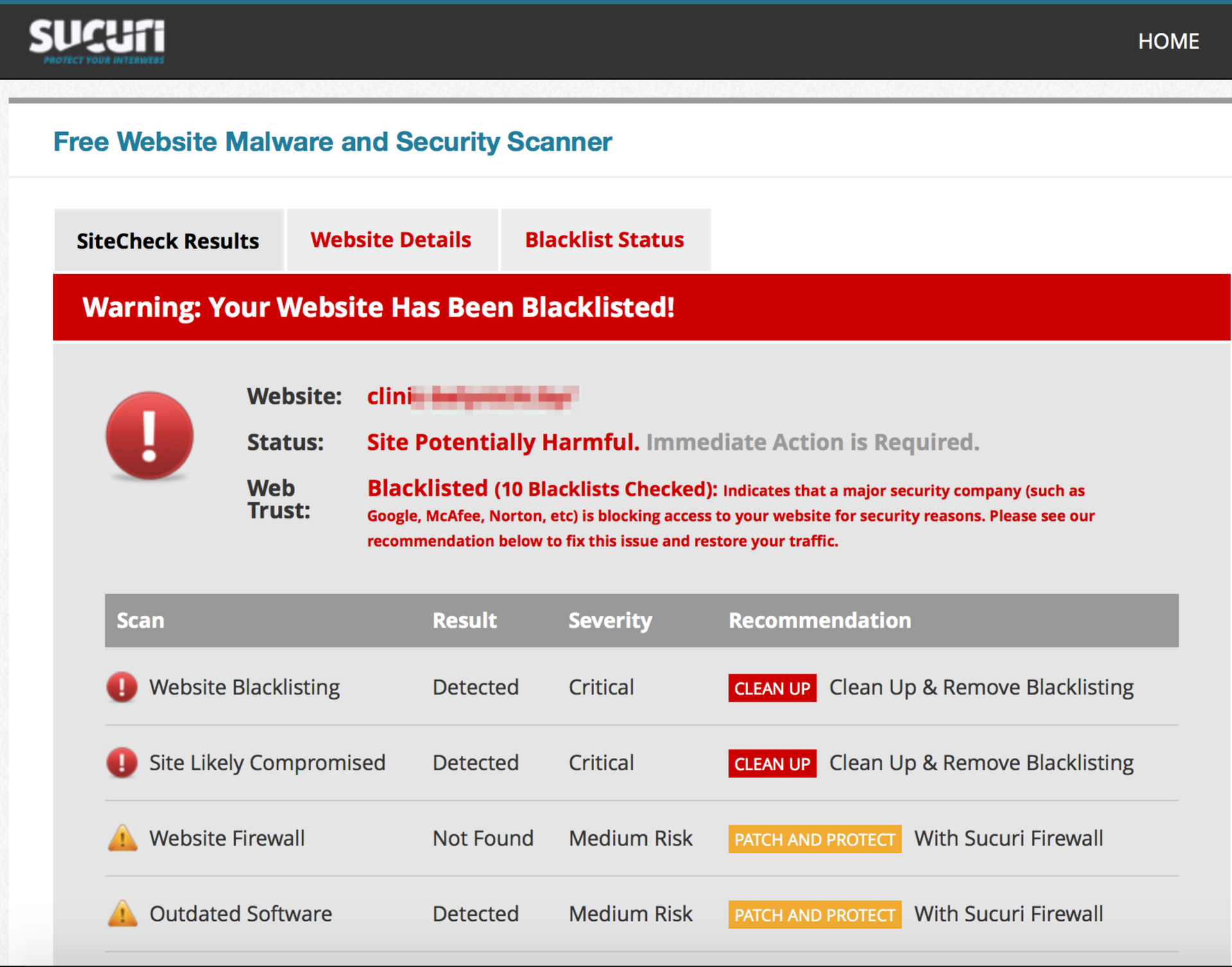

Веб-сканер Sucuri

Ищет вирусный код по сигнатурам и с помощью эвристики. Отправляет запросы к нескольким URL на сайте с различными User Agent / Referer. Обнаруживает спам-ссылки, дорвей-страницы, опасные скрипты. Кроме того, умеет проверять актуальные версии CMS и веб-сервера. Ограничений на число проверок не замечено. Из небольшого минуса обнаружилось, что список проверенных сайтов с результатами индексируется поисковыми системами, то есть можно посмотреть, какой сайт и чем был заражен (сейчас в поисковом индексе около 90 000 страниц), тем не менее эффективности сканера это не умаляет.

Redleg's File Viewer

Еще один западный веб-сканер сайтов. Может немного отпугивать своим аскетичным интерфейсом из 90-х, но, тем не менее, он позволяет выполнить полноценный статический анализ сайта и подключенных на странице файлов. При сканировании пользователь может задать параметры User Agent, referer, параметры проверки страницы. В настройках есть проверка страницы из кэша Google. Лимитов на проверку сайтов не обнаружено.

VirusTotal

Ну и, наконец, знакомый многим VirusTotal. Он не является в полной мере веб-сканером, но его также рекомендуется использовать для диагностики, так как он является агрегатором нескольких десятков антивирусов и антивирусных сервисов.

***

Упомянутые веб-сканеры можно добавить в закладки, чтобы при необходимости провести диагностику сразу эффективными инструментами, и не тратить время на платные или неэффективные сервисы.

habr.com

Как проверить сайт на вирусы онлайн

Приветствую, всех читателей – Sozdaiblog.ru!

Приветствую, всех читателей – Sozdaiblog.ru!

В этой статье Вы узнаете, как проверить сайт на вирусы.

Как и организм человека, структура сайта подвержена заражению вирусными инфекциями.

Виртуальные вирусы по своему воздействию на заражённый сайт, мало чем отличаются от своих реальных собратьев.

Они либо сразу проявляют всю симптоматику заражения, либо ждут определённых команд или условий, при которых запускается процесс их активации.

С первыми всё понятно, лечение производится по факту заражения, но вот вторая группа может годами сидеть в засаде и запускаться дистанционно, как бомба.

Поэтому, чтобы Ваш сайт не был разгромлен и заражён, нужно произвести профилактические работы по розыску и уничтожению вредоносного кода.

Проще говоря, надо проверить сайт на вирусы.

Как проверить сайт на вирусы.

Если Ваш сайт работает под управлением WordPress, то для его проверки можно использовать плагин — Quttera Web Malware Scanner.

Скачайте плагин по ссылке, установите и активируйте (как установить плагин wordpress). После активации, в панели управления появится новая вкладка — Quttera Scanner:

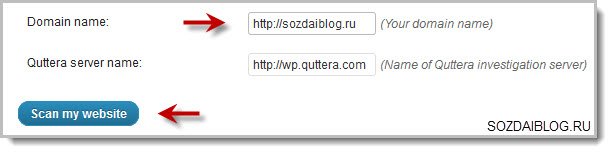

Перейдите по ней, опуститесь вниз открывшегося окна и в поле Domain name, впишите адрес своего ресурса. Затем, нажмите на голубую кнопку – Scan my website:

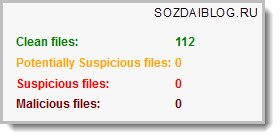

Вышеперечисленными действиями, мы запустили процесс сканирования. По окончанию проверки, появится таблица с результатами исследования.

Лично у меня вирусов не обнаружено:

На мой взгляд, плагин прост и удобен в использовании.

Кстати, заметил одну особенность! Просканировать можно любой сайт независимо от того, где установлен плагин.

Так же, Вы можете проверить сайт на вирусы онлайн (проверка на плагиат онлайн).

Как проверить сайт на вирусы онлайн.

Для проверки сайта на вирусы онлайн, можно воспользоваться двумя популярными ресурсами:

Vms.drweb.com

>>> Пойти проверить

Antivirus-alarm.ru

>>> Пойти проверить

На сегодня это всё.

Скажите, а как Вы проверяете сайты на наличие вирусов?

Всем, кому понравилась статья, предлагаю подписаться на обновления блога, чтобы получать уведомления о выходе нового материала на свой адрес электронной почты.

До следующих статей…

С уважением, Денис Черников!

Интересное по теме:

Сделайте, пожалуйста, доброе дело, расскажите о блоге своим друзьям:

sozdaiblog.ru