Как настроить безопасность сайта на Wordpress: лучшие методы. Безопасность сайта на wordpress

Безопасность сайта на Wordpress: подробная инструкция по настройке

Не секрет, что Wordpress является лидером среди CMS по разработке сайтов, в частности для создания блогов. Поэтому хакеры часто нацелены на взлом защиты сайтов на Wordpress. Несмотря на простую установку и запуск сайта на WP, рекомендуем владельцам принять некоторые меры безопасности. Другими словами вся информация вашего сайта, не важно какая это информация (компании или клиентов), находится в зоне риска.

Итак, сегодня поговорим о лучших методах безопасности.

УВЕЛИЧЬТЕ БЕЗОПАСНОСТЬ САЙТА НА WORDPRESS С ПОМОЩЬЮ РЕГУЛЯРНЫХ ОБНОВЛЕНИЙ

Самая важная вещь, которую нужно регулярно делать - это обновлять все файлы и плагины Wordpress. Новые обновления безопасности для WP и все остальные разные плагины выпускаются достаточно регулярно. Наличие последних версий значительно затрудняет доступ киберпреступникам к вашему сайту. Не пренебрегайте даже самыми, на первый взгляд, незначительными изменениями. Проводите тщательную проверку безопасности сайта и убедитесь, что установлены все последние обновления. Любая уязвимость WP имеет значение, поэтому не рискуйте и перестрахуйтесь, установив все обновления.

2. ЗАЩИТИТЕ ВАШУ ПАНЕЛЬ УПРАВЛЕНИЯ

Панель управления WP - это область, в которой вы можете вносить все изменения и совершать любые действия на вашем сайте. Важно ограничить доступ в панель администратора и предоставлять доступы только тем, кому они действительно нужны. Например, если вы не зарегистрированы на сайте, то вам как пользователю веб-сайта не нужен доступ к страницам /wp-login/ или /wp-admin/.

Следующий шаг это настроить ваш домашний IP адрес, который вы можете узнать на разных ресурсах, таких как “whatismyip.com” и добавить следующие строки в Ваш файл /.htaccess/ , находящийся в папке admin . В строке 4 замените ххх на свой ip адрес:

- <Files wp-login.php>

- order deny, allow

- Deny fr om all

- Allow from xx.xxx.xxx.xxx

- </Files>

НЕ ИСПОЛЬЗУЙТЕ ЛОГИН ADMIN

Кажется это так очевидно, но очень много людей никогда не меняют логин по умолчанию, таким образом, давая хакерам возможность войти в систему под “админскими” правами. Всё что им нужно, это использовать определённые программы для подбора паролей. Киберпреступникам нет ничего проще взломать систему, используя эту уязвимость, поэтому избегайте ошибок новичков и меняйте дефолтное значение логина администратора.

УСИЛИВАЙТЕ ВАШИ ПАРОЛИ

Это же правило относится и для паролей. Многие используют простые фразы и указывают в пароле первое, что им придёт в голову. Вы можете считать ваш пароль уникальным, но фактом является то, что многие люди придумывают похожие пароли. Поэтому создавайте пароли немного длиннее, так как хакеры знают об этом факте.

Для примера можете использовать предложение, которое вас характеризует и вы можете его легко запомнить. Используйте первые буквы каждого слова и потом добавьте числа и символы между ними для увеличения сложности.

УДАЛЯЙТЕ ВИРУСЫ И ВРЕДОНОСНЫЕ ПРОГРАММЫ

Если ваш компьютер не защищён (заражён вирусами), использование его для входа на сайт, также делает ваш сайт уязвимым. Т.е. если на вашем компьютере есть вирусы или вредоносные программы, то хакер может быстро получить ваши доступы, когда вы подключаетесь к сайту невзирая на все принятые меры безопасности. Возможно вы думаете, что наибольший риск проистекает из онлайна и прямых атак. Но большинство хакеров создают хитрые программы, которые находятся на вашем компьютере годами. Они крадут важную информацию, такие как доступы авторизации . Вот почему нужно устанавливать хорошие антивирусные программы.

Обновляйте их и сканируйте ваши компьютеры регулярно, чтобы ваши системы были не заражены.

ПРОВОДИТЕ ПРОВЕРКУ БЕЗОПАСНОСТИ С ПОМОЩЬЮ ИНСТРУМЕНТА PLESK WORLDPRESS TOOLKIT

PleskWordPress Toolkit - это панель управления, с помощью которой можно легко управлять, настраивать, и устанавливать ваш сайт на Wordpress в панели Plesk (предоставляется бесплатно с редакциями Plesk Web Pro и Plesk Web Host. Также PleskWordPress Toolkit можно приобрести отдельно как дополнение (прим. редакции)). Вы можете её использовать если на вашем сервере установлена система Plesk и с её помощью проводить проверку безопасности сайта.

WordPress папка с контентом

В папке /WP-content/ есть много незащищённых РНР файлов, которые приведут к неработоспособности сайта если кто-то их повредит. После установки WP вы можете работать с рнр файлами прямо из этой директории. Эта настройка безопасности проверяет запрет выполнения данных файлов в папке. Нужно помнить, что любые кастомные директивы в файлах /web.config/ или /.htaccess/ могут переопределять установки безопасности. Дополнительно будьте внимательны к некоторым плагинам WP, которые могу перестать работать из-за настроек безопасности папки /WP-content/.Конфигурационный файл

В файле WP-config.php много важной информации, включая доступы к базе данных. Поэтому после установки WP запустите этот файл. Так как если на веб сервер отключена обработка рнр, то любой умный хакер может открыть содержимое этого файла. Используя проверку безопасности , вы сможете заблокировать любой нежелательный доступ к этому файлу. Более того знайте, что оба файла /web.config/ и /.htaccess/ могут переопределять настройки безопасности.

Права просмотра директорий

Если разрешен просмотр каталогов, это даст хакерам возможность получить важную информацию сайта, включая информацию о его структуре, плагинах и т.д. В панели Plesk по умолчанию отключён доступ к папкам и в настройках безопасности вы также можете проверить статус прав доступа. Префикс базы данных

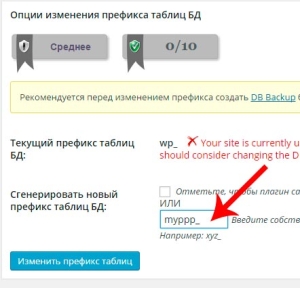

Каждая установка WP использует идентичную номенклатуру для таблиц базы данных. Если вы будете использовать только стандартный префикс /WP_/ для имён таблиц базы данных, то структура базы данных будет не защищена, т.е. любой сможет получить информацию из них.Поэтому настройка безопасности изменит все префиксы таблиц в базе данных вместо дефолтного /WP_/ . Далее она деактивирует плагины и включит режим обслуживания (поддержки). После этого данная настройка изменит префиксы в конфигурационном файле и в базе данных. Затем активирует плагины, обновит структуру постоянных ссылок и в конце выключит режим обслуживания.

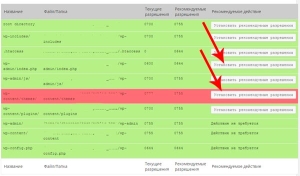

Права для файлов и папок

Если права не соответствуют требованиям политики безопасности, тогда все файлы подвержены уязвимости. После окончания установки, права на файлах и папках могут быть разными. Используя проверку безопасности WP, вы можете проверить корректность прав. На папках должны быть права 755, а на файлах 644 и 600 для файла wp-config.phpИнформация о версии

Все версии WP имеют разные уязвимости. Вот почему нужно избегать отображения используемой версии, так как хакеры могут знать их слабые места. Они могут найти эту информацию в файлах /readme.html/ и в метаданных страницы.С помощью настройки безопасности WP вы можете проверить файлы /readme.html/ на наличие данных. Плюс вы можете увидеть все ли ваши темы имеют файл /functions.php/ с текстом Remove_action (/wp_head/ , /wp_generator/)

Также вы можете изменить настройки безопасности и увидеть её статус. Сначала перейдите к колонке S, которая находится в разделе Сайты и Домены-> Wordpress и сделайте следующие шаги:

- Нажмите “Проверка безопасности” (“check security”), чтобы увидеть статус безопасности всех установленных сайтов WP

- Если хотите защитить выбранную установку, тогда найдите колонку S и нажмите на иконку рядом определённой установкой.

- Если хотите проверить несколько установок, проверьте их разделы сбоку и нажмите на кнопку “Проверка безопасности” (security button).

- В конце выберите чекбоксы с опциями безопасности, которые хотите добавить и нажмите на кнопку установки безопасности.

Перевод: Сергей Гордеев (Русоникс) Оригинал

www.rusonyx.ru

Как обеспечить безопасность сайта на WordPress

Всем привет. Хочу поговорить про безопасность. О проблемах безопасности задумываются не все. Часто мы думаем: «Это не про меня», «меня это не коснётся» и т.д. По статистике проблемами безопасности в реальной жизни озадачены 3% людей. Эти 3% — это люди, которые уже стали жертвами злоумышленников, и так же думали, что их это не коснётся. Весь бизнес, связанный с безопасностью (охранные системы, сигнализации, видеонаблюдение, инкассаторы, ЧОПы, замки, двери и прочее) строится на этих 3%, на людях, которые знают, что проблема безопасности касается их. А злоумышленникам остаются остальные 97%. И я такой был, входил в эти 97%, до тех пор, пока мне не пришлось восстанавливать свой сайт после взлома. Это было лирическое отступление, тема безопасности очень актуальна, но многие ее игнорируют. Вернемся к WordPress.

WordPress очень популярная и распространенная CMS. Огромное количество сайтов на ней. Злоумышленников, жаждущих взломать тоже много. Поэтому безопасность WordPress большая и сложная тема. Я разделил ее на несколько частей. Первая часть будет касаться теоретических основ и организационных мероприятий по обеспечению безопасности. В следующих частях я расскажу, какими средствами и плагинами применить на практике ту теорию, о которой пойдет речь.

Зачем и кому понадобилось взламывать сайт

Кстати, хакеры – это люди, которые могут взломать, потому что их знаний для этого хватает. Но настоящий хакер никогда не будет взламывать Ваш сайт для «грязных» делишек. А хороший хакер еще и напишет Вам о том, что взломал сайт, и скажет как. Поэтому не люблю, когда хакерами называют злоумышленников. Давайте попробуем поставить себя на место злоумышленника. Что мы можем получить, взломав блог?1. Спортивный интерес. Это конечно удел новичков, которым важен сам факт взлома.2. Получение конфиденциальной информации с сайта, которую можно продать (база клиентов, адреса, номера кредиток, доступы к платежным системам и т.п.).3. Ресурсы. Можно использовать ресурсы сайта для разных целей. Для рассылки спама, для взлома других сайтов, для размещения файлов, и многое другое.4. Размещение на сайте жертвы рекламы. Как пользователь размещает рекламу для заработка, так и злоумышленник может это сделать.5. Получив доступ, злоумышленник может использовать шантаж.6. Кража посетителей. С помощью скриптов подменяется контент, и пользователь видит не контент сайта, а другой контент.7. Если сайт имеет ненулевые показатели ТИЦ/RP то с помощью взломанного сайта поднимаются показатели других сайтов.8. Заказ конкурентов в бизнесе.9. Захват сайта. Случай редкий, но тоже реальный. Получив доступ к сайту и почте, меняется его владелец.Причин взломать сайт достаточно. Кто и зачем захочет взломать именно Ваш сайт, никто не знает. Но однозначно захочет.

Обеспечение безопасности сайта на WordPress

Закон Мёрфи гласит: «Если есть вероятность того, что какая-нибудь неприятность может случиться, то она обязательно произойдет».

Защита блога включает в себя две составляющие. С одной стороны нужно обеспечить максимальную защиту от несанкционированного доступа, а с другой стороны нужно быть готовым, что сайт могут взломать. Если с обеспечением безопасности всё понятно (нужно что-то сделать, и это обеспечит защиту), то с готовностью к взлому нужно быть осторожным. Для этого мы сделаем резервную копию вручную или средствами плагинов. Но важно уметь восстанавливать из резервной копии сайт. Пока блог не оброс статьями, пока это пустой движок, установленный на хостинг – потренируйтесь. Восстановите базу данных, восстановите файлы на хостинге из своей резервной копии. Если сайт уже начал обрастать статьями, и боитесь сломать, то можно купить другой домен. Многие хостеры предоставляют возможность одновременной работы с несколькими сайтами. Потренируйтесь на отдельном сайте. Это обойдется в каких-нибудь 600р. Зато даст Вам возможность быть готовым к нештатным ситуациям. Обнаружить взлом не всегда получается вовремя. Иногда проходит много времени, и восстановиться из резервной копии не всегда лучшее решение. Защищайте свой блог от злоумышленников!

Список мер по обеспечению защиты

1. Используйте хороший логин.В статье про установку WordPress, я уже рассказывал, что нужно придумать хороший логин. Не используйте никаких admin, administrator, user и прочих стандартных логинов. В WordPress можно легко узнать логин. Достаточно в строке адреса ввести http://Ваш_домен.ru?author=1, и там же в строке адреса будет Ваш логин. Если сайт уже установлен, создайте нового пользователя с правами администратора, зайдите под новым пользователем, а старого удалите.

2. Используйте хороший (сложный) пароль.Знать логин не достаточно. Нужно к нему еще подобрать пароль. Обычный перебор всех комбинаций, вскроет 9 символьный пароль за 3 дня. Вот Вам пример, для чего нужен взлом сайта: запустить на компьютере хостера скрипт, для подбора паролей к другому сайту, или несколько скриптов с разных хостеров. А вот 15 символьный пароль будет подбираться 450 лет. Есть сервисы, которые могут определить надежность пароля к брутфорс атакам, попробуйте погуглить, даже на сайте касперского есть такой сервис. Не стоит забывать, что есть перебор по словарю. Если у Вас в качестве пароля словарное слово, то подбор сокращается в разы.

Брутфорс атака заключается в использовании специального программного обеспечения (скрипта), которое подбирает пароль перебором из бесконечного числа существующих вариантов. Требует от системы максимальных ресурсов, самый долгий из процессов. В своё время был самым продуктивным вариантом взлома паролей, так как фактически любая задача была брутфорсу по плечу. Для защиты от брутфорс атак используется ограничение на количество неправильно введенных комбинаций.

3. Измените адрес страницы входа в панель администрирования.Все знают, как попасть на страницу ввода логина и пароля в WordPress. А вот если адрес изменен, то только посвященным известно, куда идти, что бы ввести пароль. Один из наиболее продуктивных способов прикрыть свой блог. Но есть вирусы на компьютере, которые могут слить историю браузера. Так, что данный метод не панацея, но использовать его нужно.

4. Своевременно обновляйте WordPress.В связи с популярностью WordPress много людей пытаются его взломать. Обнаруживаются уязвимости. Уязвимости закрываются. И выходит новый апдейт. Большинство обновлений связаны именно с безопасностью. Своевременно обновляйтесь, не забывая делать резервную копию, перед каждым обновлением.

5. Своевременно обновляйте плагины WordPress.Плагины, как и движок, имеют уязвимости, которые закрываются с выходом обновлений на плагины. Обновлять нужно и плагины. Конечно, не забывая создать резервную копию.

6. Скрывайте версию WordPress.В стандартном варианте WordPress выводит в заголовок страницы (<head>) информацию о версии. Зайдите на любую страницу Вашего блога и нажмите ctrl+shift+i. Раскройте блоки <head> и вот она, версия движка.

Рис. 1. Узнать версию движка WordPress.

Рис. 1. Узнать версию движка WordPress.Зная версию, злоумышленник имеет информацию об уязвимостях. Есть плагины, позволяющие срыть это поле. Как это сделать я обязательно расскажу в одной их следующих статей.

7. Скачивайте темы и плагины с надежных ресурсов.Всё, что устанавливается на движок, по сути, становится его частью. Плагины и темы имеют доступ ко всем ресурсам, как и сам движок. Устанавливайте все дополнения к движку из проверенных мест (с популярных, известных ресурсов). И смотрите на популярность плагина. Популярные плагины проверены многими людьми.

8. Не храните ненужные файлы.После настройки остаются темы и плагины, которые не активны. Такие файлы можно смело удалять. Ненужный хлам, который можно использовать для взлома. Удаляйте все ненужные файлы. Перед удалением не забываем про резервную копию.

9. Регулярно проверяйте свой локальный компьютер на наличие вирусов.За безопасностью нужно следить не только на сайте. Чтобы информация о паролях и страницах входа на блог не ушла через вирусы, используйте антивирус, проверяйте компьютер. Можно соблюдать все правила на блоге, при этом через компьютер все Ваши 20-символьные пароли сольются куда не следует.

10. Делайте резервные копии Базы Данных.Про это уже говорилось не однократно. Резервную копию базы данных нужно делать регулярно, а так же перед каждым существенным изменением на сайте, и самое главное, уметь из нее восстанавливаться.

11. Делайте резервные копии файлов сайта.Файлы хостинга, совместно с БД, нужно бэкапить регулярно, что бы при необходимости развернуть сайт.

12. Используйте защищенное соединение.Весь трафик между клиентом (в том числе администратором блога) и сайтом можно шифровать. Хостеры продают SSL сертификаты. Это стоит не дорого. Но лично я считаю, что это нужно больше для интернет-магазинов, где присутствуют деньги, оплата. Хотя, ходят слухи, от того же Яндекса, что якобы, сайты с SSL в выдаче предпочтительнее. Точно не могу сказать, так ли это. Коммерческая тайна алгоритмов Яндекс.

13. Создайте .htaccess файл.В корне сайта должен быть файл .htaccess (при установке WordPress должен был его создать), в котором можно вручную назначать правила безопасности. Зайдите по FTP и увидите его в корне сайта. Есть большое количество плагинов, которые настраивают параметры безопасности через этот файл. В этом файле есть настройки WordPress, они находятся между строками:

# BEGIN WordPress… какие-то настройки WordPress …# END WordPress.

Все что Вы пишите, должно находится за пределами этих меток.

14. Измените префикс таблиц базы данных.Для усложнения доступа к базе данных нужно изменить стандартный префикс таблиц. Кто изменил его при установке (как я советовал в статье про установку WordPress), тот молодец. В одной из следующих статей я расскажу, как это сделать с помощью плагина.

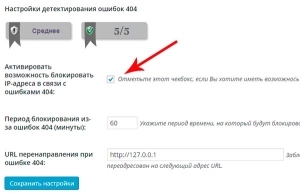

15. Ограничивайте количество попыток доступа.Можно временно заблокировать IP-адреса, с которых было несколько попыток неправильного ввода пароля. Это спасает от брутфорс атак (если злоумышленник грамотный, пароль будет подбираться с разных IP-адресов, так называемая, распределенная брутфорс атака). Так же настраивается с помощью плагинов.

16. Удалите readme.html и license.txt.В корне сайта лежат файлы readme.html и license.txt. В этих файлах, как и в заголовке, есть информация о версии движка. Эти файлы нужно удалить. А так же, делать это после каждого обновления движка.

17. Используйте двухфакторную аутентификацию учетных записей.У нас есть логин и к нему пароль – это один фактор. Если добавить к этому еще какую-нибудь проверку, то это будет вторым фактором. Например, капча. При входе в систему помимо логина и пароля пользователь должен ввести, например, слово с картинки. Или выполнить элементарную математическую операцию в соответствии с картинками. Или еще сложнее – необходимо ввести одноразовый пароль, который пришел в виде СМС на телефон. Какой именно второй фактор выбирайте сами. Для блога вполне достаточно элементарной капчи, что бы закрыть доступ для ботов переборщиков паролей. Эта задача решается установкой небольшого плагина.

18. Используйте плагины, обеспечивающие безопасность.Большинство перечисленных пунктов можно решить установкой плагинов. Безусловно хорошо, если Вы всё настроите вручную. Думаю, так могут далеко не все. Пользуйтесь плагинами, так Вы сильно поднимите уровень безопасности своего сайта.

19. Не используйте один почтовый ящик для нужд сайта и для аккаунта хостинга.Лучше не использовать один ящик для всех целей. Если Вы будете светить везде своим почтовым ящиком, если он заинтересует кого-то, и его взломают, а ящик привязан к аккаунту хостинга, то это чревато последствиями. Да, соглашусь, что иметь несколько ящиков немного напрягает. Можно настроить сборщик почты. Который будет скачивать всю почту с других ящиков. Стоит только настроить и все письма так же в одном ящике.

Выводы

Как бы мы ни старались, взломать нас могут. Мы должны двигаться в двух направлениях. Первое – постоянно делать резервные копии, уметь из них восстанавливаться. Лучше потренироваться, нужно уметь это делать. Можно купить домен, настроить на нем WordPress и упражняться без страха за основной сайт. Второе – всеми способами снижать вероятность несанкционированного доступа к файлам сайта, к Базе Данных, к админке, к почте.

Тема сложная, но очень актуальная. В следующих статьях расскажу, как настроить все эти «непонятные» вещи. Если есть вопросы или дополнения – пишите, пожалуйста, комментарии.

А какие способы защиты используете Вы? Пишите в комментариях.

Немного юмораЮзер: Здравствуйте!Техподдержка: Добрый вечер.Юзер: Форум на сайте не работает… Можно разобраться, в чем проблема?Техподдержка: Можно. Разбирайтесь.

Всем удачи и безопасного блоговедения!

Автор: Андрей Дубин.

prodvizhenie-site.ru

Безопасность сайта WordPress для блоггера.

Если вы стремитесь чётко защитить сейчас Вордресс,

Если вы стремитесь чётко защитить сейчас Вордресс,

Значит вам не будет страшен этот злой свирепый стресс!

Здравствуйте, дорогие читатели!

У каждого из нас есть дом, в котором мы проживаем. У нас есть соседи, с которыми мы обычно бываем в хороших отношениях, потому что как же иначе?

Если придётся уехать на дачу всей семьёй на несколько дней–то мы спокойно можем оставить ключи от квартиры им, не беспокоясь, что цветы завянут, а кот умрёт с голоду.

Доверие – это очень хорошо. Доверять нужно и можно, но предельно осторожно.

В последнее время, пользуясь интернетом, я обратила внимание на такую особенность. Мир условно разделился на две части.

Я говорю про мир интернета. Он разделился на просто пользователей и блоггеров.

Блоггеры это особые люди. Они возникают ниоткуда, превращаясь однажды из простых пользователей интернета в блоггеров.

Возможно, потом им надоедает процесс ведения блога, и они опять становятся простыми пользователями интернета.

Этот процесс бесконечной трансформации завораживает=))

У каждого блоггера есть свой сайт. Он его называет почему -то блог. Наверное, звучит более загадочно. Или нет? Если интересно прочитать про блоггеров, то это тут.

Итак, блоггер — человек, который ведёт свой блог и воспринимает его как дом или квартиру.

Сначала это маленький дом или однокомнатная квартира, а потом, когда блоггер входит в азарт, и начинает больше узнавать строительство, то его блог обрастает новыми комнатами или этажами. Появляется новая обстановка, красивые сайдбары, всякие технические навороты.

Так вот, блог –сайт условно второй дом блоггера, и его следует защищать.

Но как???

Поставить на него сигнализацию или посадить на цепь злого и свирепого пса, чтобы лаял на всех подряд, которые пытаются проникнуть на чужую собственность без разрешения хозяина?

Тут наступает тупиковое состояние неясности. Как же обезопасить свой сайт, чтобы спать спокойно?

И начинается напряжение интеллекта, поиск информации…

А информации так много. Одни советуют купить замок фирмы «Плютерман», другие установить сигнализацию фирмы братьев «Незлобиных». Третьи –поставить плагин защиты от разработчиков «Best»

И, пока блоггер ищет информацию, начинаются какие-то странные непонятные стуки в дверь: тук – тук — тук.

Блоггер начинает дрожать от страха: А вдруг это пришёл он – страшный Хакер Бармолей, чтобы отнять у него сайт, или внедрить на него страшный вредоносный код?

Почему я пишу здесь про защиту сайта именно на движке WordPress?

Потому что, в основном, если человек решил завести свой блог, то он выбирает этот движок: лёгкий, удобный, простой и понятный.

Итак, мои советы тем, кто завёл свой сайт и всерьёз задумался о

Безопасности сайта на WordPress.

В будущем я планирую написать книгу о защите Вордпресс, собираю и тщательно анализирую и проверяю самую современную информацию на эту тему. Дождитесь и прочитайте мою книгу –возможно вы откроете для себя эксклюзивную информацию.

Так же я уже пишу книгу о том, как писать уникальные статьи, где будет приведена более подробная информация, нежели в моих статьях на эту тему: где брать идеи, на каких сервисах лучше проверять уникальность статей и т.д.

В общем, подпишитесь, чтобы не пропустить.

Теперь, сядьте поудобней, уберите улыбку с лица и придайте ему серьёзное выражение. Приступим, к рассмотрению вопроса:

Безопасность сайта WordPress для блоггера.

Запомните, что если человек решил серьёзно заняться работой на сайте, то для этого требуется вложить усилие не только в контент сайта и его развитие.

Безопасность – вот главный фактор спокойного сна и здоровых нервов. Естественно, ничего совершенно не уязвимого нет, и если постараться, то можно взломать любой сайт, но… для этого нужны очень продвинутые взломщики. Но у таких взломщиков более сложные цели=))

Надеюсь, такие на нашем пути не встретятся.

Чтобы то не было, ставим охрану и учимся защищать свой сайт – дом.

Я перечислю несколько советов, которые нужно соблюдать:

1. Используйте надёжные пароли.

Пароли должны быть очень сложные. Самая распространённая причина взлома — это простой пароль, который можно подобрать программкой за короткое время.

Пароль следует придумывать сложным, уникальным и желательно, чтобы это была абракадабра из цифр, букв и знаков. Желательно, чтобы некоторые буквы были заглавные.

Не следует также иметь один и тот же пароль для всех сервисов, которыми вы пользуетесь. Узнав пароль от вашей почты, к которой привязан сайт, взломщику будет намного легче справится с поставленной задачей.

Где хранить пароли?

Можно их помнить наизусть, что не совсем реально для простого человека. А можно пользоваться специальными менеджерами паролей. Вот там как раз и надо будет запомнить только один пароль для входа, а остальные будут под надёжным замком.

Не забывайте о надёжности пароля к панели управления вашим хостингом, делайте сложным пароль для программы FTP доступа к сайту – очень часто могут взломы быть из-за этого.

2. Измените стандартное имя пользователя в WordPress — admin.

Его следует поменять, так как это ещё одно облегчение и подсказка для злоумышленника. Ему останется сделать только 50% работы.

3. Сделайте свой компьютер безопасным.

Для этого поставьте антивирус. Все ссылки и файлы, которые кажутся подозрительными, не пытайтесь открыть, не проверив при этом на сервисе проверки. Их много в интернете.

Например, проверка файлов онлайн: http://online.us.drweb.com/

То же относится и к ссылкам. Проверяйте также скаченный файл антивирусом, который установлен на компьютере.

Если на вашем компьютере заведутся посторонние программы, вирусы, черви – то это прямой путь попрощаться со своим сайтом.

Если вам придётся выходить в интернет не со своего компьютера, а с чужого – то будьте бдительны. Особенно в интернет – кафе. Это на самом деле не безопасно.

Компьютерные вирусы могут передаваться через электронную почту, на дисках и USB носителях, и даже через смартфон, например, при его синхронизации с компьютером.

4. Обновляйте всё, что нужно обновлять.

Отключите авто обновления, если оно у вас есть. Делайте обновление с умом и вовремя. Не обновляйтесь сразу, если вышла новая версия. Подождите немного, дайте разработчикам исправить свои «косяки» при первой разработке.

Обновляйте темы на сайте, плагины, и само ядро WORDPRESS.

Очень часто случаются взломы через уязвимость плагинов. Лично у меня так сайт взломали на третий месяц ведения блога – через уязвимость плагина, который я не обновляла вообще.

Всем уже известно, что у WordPress открытый исходный код и любой человек может сравнить исходный код новой версии со старой, и понять какие именно уязвимости были устранены.

Следует учитывать следующий важный момент: обновления ядра WordPress бывают двух типов: основные, они выглядят так: 3.8 и технические 3.8.1, 3.8.2.

Обычно не следует торопиться обновлять основные версии и следует дождаться, когда выйдут технические, так как технические обновления бывают уже исправленными.

Также они редко конфликтуют с плагинами, которые в рабочем состоянии и темой. И поэтому их можно смело обновлять и не бояться последствий.

Хотя, если всё же пойдёт что-то не так, всегда держите в особой папке бекапы (резервные копии сайта).

Кстати, начиная с версии 3.7 WordPress автоматически обновляет ядро на технические релизы, если ваш хостинг-провайдер это позволяет.

Если у вас есть темы или плагины, которыми вы не пользуетесь, то не храните их, а удаляйте.

5. Не скачивайте плагины и темы с любых сайтов. Старайтесь только с официальных.

Плагины хорошие помощники в плане увеличения производительности сайта, но к их выбору необходимо относиться с осторожностью.

Частые взломы сайтов на WordPress происходят из-за уязвимых тем, но чаще всего плагинов.

Перед тем как установить тему или плагин, прочитайте, не по ленитесь отзывы на оф. сайте.

Бесплатные плагины и темы для WordPress старайтесь скачивать только из официального сайта WordPress.org, которые просматриваются модераторами.

Следите, чтобы не была скачена устаревшая версия плагина или темы.

При обнаружении уязвимости в своей теме или плагине, разработчик старается как можно быстрее её исправить и выпустить обновление к своему продукту. Продолжать работать со старой версией темы или плагина не безопасно, и лучше всего обновляться в день выхода новой версии.

Известен случай с плагином кэширования W3 Total Cache, который при определённой конфигурации давал злоумышленнику полный доступ к базе данных сайта, пока не было выпущено обновление к плагину.

Однако, обновления не всегда проходят так гладко, как хотелось бы. Иногда стоит протестировать новый плагин, уже обновлённый на тестовом сайте, вдруг он будет конфликтовать с другими.

6. Не доверяйте никому доступ в административную панель своего сайта.

Лучше попросите пошагово вам объяснить и потом сделайте всё сами. Злоумышленник может под видом помощи установить на вашем сайте вредоносный скрипт.

Можете посоветоваться с другим человеком, более опытным и спросить его, так ли безопасен скрипт, который вы хотите установить.

Всегда чётко спрашивайте куда именно от и до вставлять скрипт, чтобы не получить белый экран смерти.

7.Защитите форму входа от перебора.

Есть такое понятие, как брутфорс (bruteforce) — перебор всевозможных комбинаций. Подобрать можно пароль любой сложности — вопрос всего лишь во времени, и чем сложнее пароль, тем дольше займёт его полный перебор. Для защиты от перебора рекомендуется время от времени менять пароль.

Есть такие программы, которые перебирают большое количество паролей либо по словарю, что является словарным перебором, либо по алгоритму – это уже будет полный перебор.

Как защитится от этой напасти? Есть два способа:

Попробовать установить плагин Limit Login Attempts.

Он даст запрет пользователям несколько раз подряд выполнить попытку входа, но, не спасёт, когда перебор – атака идёт сразу из сети ботами с разными IP-адресами.

Также можно установить «капчу» на форму входа в админ. панель WordPress.

Это сделать можно с помощью плагина Captcha, что не доставит неудобство для простых пользователей, если будет такой, как например, у меня:

А вот для ботов для это будет серьёзной помехой для достижения цели.

Также берегите свою админ панель на входе хостинга. Если злоумышленник получит доступ туда, то ваш сайт также на грани захвата или уничтожения.

Как защитить админ. панель сайта?

Существует несколько способов защиты админ. панели WordPress от хакеров. Самые эффективные и распространённые:

• Блокировка по IP-адресу.

• Установка плагина Limit Login Attempts — ограничивает количество неверных попыток при входе

• Плагин Captcha для входа в административную часть сайта, он также защищает от спамеров.

8. Используйте защиту на уровне хостинга.

Мой хостинг сам блокирует сайт, если замечает на нём подозрительную активность. И до выяснения обстоятельств, сайт остаётся вне зоны доступа для злоумышленников.

9. Используйте дополнительные способы защиты:

Существует много сервисов, которые помогут вам найти и устранить уязвимости на вашем сайте.

Вот одни из них: Google Webmaster Tools и Яндекс Вебмастер.

Они могут при правильных настройках сообщить вам, если на сайте вдруг появится какие-либо посторонние ссылки или скрипты.

Есть плагин Exploit Scanner, который позволит просканировать ваш WordPress на вредоносные скрипты, плагины и темы.

Сервис http://sucuri.net/ поможет вам делать регулярно сканирование сайта, а также поможет с очисткой.

Яндекс Метрика может оповестить вас, если ваш сайт вдруг перестал работать. Мне как-то приходили сообщения, что сайт не доступен. Было это по вине хостинга, когда были атаки на него хакерами, и он заблокировал доступ на все сайты для выяснения причины.

Не забывайте про резервные копирования сайта – можно сделать график или установить нужный плагин. Храните копии где-нибудь в надёжном месте. Можно и на облаке.

Многие хостинги сами делают резервные копии сайта и по вашему обращению могут быстро восстановить сайт методом отката назад по времени.

10. Правильно распределяйте права доступа пользователей.

В системе WordPress есть хорошая система ролей и привилегий, которую надо знать.

На сайте могут быть несколько пользователей, но администратор только один.

Не следует давать пользователю лишних прав – это в том случае, если ему нужно только публиковать новые записи. Пусть у него будет только право автора или редактора, если он будет работать с виджетами, медиа файлами.

Права администратора должно быть только у вас.

11. Установите плагины защиты:

Вот некоторые из них:

Login Dongle — плагин, который не позволяет никому, кроме вас получить доступ в админ. панель. Авторизация происходит при помощи защитного вопроса.

Sideways8 Custom Login and Registration— плагин работает на скрытие работы встроенной опции авторизации.

Exploit Scanner – плагин сканирует файлы и ищет признаки вредоносной активности.

Acunetix WP Security – плагин, который обеспечивает защитные действия: скрывает версию движка, сканирует блог на ошибки, предлагает решения для найденных уязвимостей, проверяет разрешения файловой системы.

Better WP Security — плагин имеет много функций по обеспечению защиты сайта: указывает на наличие уязвимостей, позволяет быстро изменить меняет префикс базы данных, ограничивает количество попыток ввода логина и пароля.

Сейчас существует новая его обновлённая версия — Better WP Security теперь называется iThemes Security.

На самом деле их очень много – плагинов защиты.

12. Не загружайте на свой сайт всё подряд.

Один человек решил узнать всё про взлом сайта и защиту.

Стал он искать информацию из различных источников. И совершенно случайно узнал, что существует новый вид взлома сайта при помощи картинки с расширением GIF или PNG. Обычно расширение GIF – это живая картинка. Так вот картинка (любая картинка имеет свой код и в этот код можно прописать любое исполнение).

Так вот, скачав картинку с какого-либо источника, и установив её себе на сайт – мы можем его потерять. Это при наличии различных факторов, которые могут сыграть с вами злую шутку.

Пример живой картинки:

13. Если сайт уже взломали. Как быть?

Если ваш сайт уже взломали, то главное не расстраиваться раньше времени, особенно если у вас есть резервная копия.

Вредители обычно оставляют за собой следы, которые следует поискать.

Это могут быть лишние плагины, дополнительный код. Это если вы разбираетесь в нём. Если нет, позовите на помощь специалиста.

Несколько советов по устранению следов взлома:

- Если вы не уверены в собственных силах, то советуем обратиться к вашему хостинг-провайдеру. Ребята из технической службы поддержки смогут просмотреть все логи доступа, и попытаться выявить, каким образом взломали ваш сайт. Это поможет защитить сайт о подобных взломов в будущем.

- Немедленно изменить все пароли доступа к хостингу, включая пароль к базе данных и доступу по FTP.

- Просмотреть и проанализировать директорию загрузок на лишние файлы.

- Просмотреть все плагины и установить свежие версии из директории WordPress.org.

- Возможно понадобится установить WordPress с нуля, скачав самую последнюю версию и установить сайт заново. Вот тут пригодятся как раз резервные копии.

- Тщательно просмотреть используемую тему и установить самую свежую версию.

- Использовать Google Webmaster Tools и Exploit Scanner. Они помогут найти и устранить признаки взлома вашего сайта.

- Проверьте свой компьютер антивирусом – включите полную проверку.

На этом всё. Надеюсь, что вам понравилась

Безопасность сайта WordPress для блоггера.

Если эта статья пригодилась вам, то пригодится для прочтения и вашим друзьям. Дайте им возможность тоже ознакомиться с информацией.

Что нужно для этого?

Просто нажмите кнопки и отправьте статью в социальные сети!

Спокойных вам снов, дорогие мои!!!

А прежде, чем вы ляжете спать, посмотрите – крепко ли заперта ваша дверь?

С уважением, автор блога Интернет Капуста – Лариса Мазурова.Удачи

Прочитайте ещё очень интересные статьи из рубрик:

internetkapusta.ru

Защита сайта и безопасность сайта, работающего на CMS Wordpress

Если вы считаете, что ваш сайт, работающий на CMS WordPress, никто не взломает — можете дальше не читать.

Если вы сделали необходимые работы по повышению безопасности вашего сайта, самой системы WordPress — вы тоже можете дальше не читать.

Те, кто хочет повысить безопасность сайта но не знает как это сделать — предлагаю прочесть и подумать над моим предложением.

Если правильно погуглить — можно найти очень много информации на разных сайтах, в которых рассказывается о необходимых действиях, например:

- Внести дополнительные параметры в базу данных (изменить префикс таблиц)

- Внести дополнительные параметры безопасности в файл wp-config.php

- Установить 3-5-9 дополнительных плагинов с разными задачами, но объединенными одной целью — повышение безопасности и сохранности данных сайта

- Внести дополнительные параметры безопасности в файл .htaccess

Каждый из дополнительно установленных плагинов необходимо правильно настроить, не забывая, что каждый плагин — это дополнительная нагрузка на сервер, и, соответственно, снижение скорости работы сайта. Поэтому важно сделать дополнительные настройки, которые помогут увеличить, или хотя бы не снизить, скорость работы ваших страниц сайта.

Я публиковал несколько статей, который посвятил теме безопасности и защиты сайта, работающего на WordPress. В этом каталоге шаблонов вы можете найти все статьи по теме безопасность через Метки (они внизу главной страницы, в подвале), во втором каталоге на ORG.UA — в рубрике Плагины -> Безопасность.

Информация, которую вы можете найти у меня или на других сайтах, довольно разрозненная, что не очень хорошо. Но если вы внимательно отнесетесь ко всем советам, соберете эти советы в кучу, проанализируете — вы сможете попробовать самостоятельно выполнить весь комплекс работ, который необходим для повышения безопасности вашего сайта.

Ну, а если у вас не хватает на это времени, или знаний и опыта — не беда.

Вы можете воспользоваться моим предложением и за относительно небольшую плату (я понимаю, что сумма в 50 долларов для кого-то — очень большая, а для кого-то не очень) заказать эту работу у меня.

Вы можете написать мне письмо через Email или заполнить форму обратной связи, которые вы найдете на странице Контакты.

Варианты оплаты: через любой кошелек Webmoney (у меня сегодня BL 89 и ни одной жалобы), Я.Кошелек или на карту VISA Приватбанк Украина.

плагины для chrome

www.wpfreethemes.ru

Безопасность при защите сайта на WordPress

Опубликовано в Защита веб-сайтов 15 Августа, 2017

WordPress – одна из самых популярных платформ для информационных ресурсов и блогов. Поэтому безопасность сайта на WordPress волнует тех, кто, сумев раскрутить свой интернет-проект, научились на нём зарабатывать.

Защита сайта от злоумышленников важна ещё и потому, что WordPress более, чем любая иная платформа, подвержен риску заражения. Множество функциональных плагинов, доступных приложений и дизайнерских тем – слабые места, которые делают эту CMS уязвимой.

Согласно анализу экспертов в сфере веб-безопасности, только в основе движка Вордпресс на 2015 год имелось более 240 явных уязвимостей. Сторонние плагины и темы оформления оказались на 54 % заражёнными шеллами, бэкдорами и спамными ссылками – взлом сайта на WordPress при таком положении дел для хакеров проблем не составляет.

Эффективная защита сайта на WordPress – с чего начать?

При появлении малейших подозрений на то, что взломали сайт Вордпресс, нужно проверить его каким-нибудь антивирусником. В качестве перестраховки часто используют специализированные официальные WP-плагины, – например, AntiVirus, Wordfence Security или Exploit Scanner. Это простейшее программное обеспечение, однако, нередко принимает за подозрительны фрагменты и нормальные, рабочие элементы кода. Поэтому результаты проверки лучше просматривать вручную, сравнивая пофайлово чистый шаблон с ранее установленным.

Для успешной защиты сайта WordPress от вирусов и ddos атак достаточно придерживаться нескольких простых правил.

- Скачивать темы и расширения из надёжных источников, связанных с официальными ресурсами Вордпресс.

- Периодически обновлять установленные на сайты версии плагинов и тем оформления.

- Своевременно удалять неиспользуемые плагины и дизайн-темы, не дожидаясь их возможного заражения.

Как удалить вирус с сайта WordPress?

Все профилактические меры бесполезны в случае, если заражение уже произошло. После обнаружения вредоносного кода в движке рекомендуется предпринять следующие шаги:

1) Произвести кардинальную смену паролей там, где это возможно. Желательно придумать новые пароли для хостинга, админки, FTP и в части файловой системы, отвечающей за базу данных и даже на той почте, куда приходит информационные уведомления о всех действиях на сайте.

2) Активная проверка сайта на вирусы WordPress начинается с поисков вредоносного кода в шаблонах. Для этого через меню «Внешний вид» –> «Редактор» следует вбить в строке поиска часть вредоносного кода. Искать нужно в каждом шаблоне, начиная с заголовка и не пропуская комментарии. Все подозрительные участки кода следует аккуратно (так, чтобы не повредить исполнительные программы самого шаблона) удалить.

3) Для поиска вредоносного скрипта в содержимом файловой части сайта понадобится скачать на стационарный ПК файлы (это легко осуществляется с помощью программы FileZilla). Затем, используя TotalCommander (ещё одну полезную программу), нужно просканировать скачанное, получив список зараженных файлов.

4) Далее, сделав бэкап, производится ручная чистка каждого найденного при помощи Total Commander файла на хостинге (при этом нельзя забывать о сохранении в обновлениях файлов).

5) Аналогичным образом желательно проверить все сайты Вордпресс на вирусы, которые располагаются на этом же хостинге. После чистки необходимо проверить исходный код страниц с сайта, убедившись в том, что все заражения устранены.

Как победить на сайте WordPress спам

В борьбе со спамом веб-мастера используют соответствующие плагины. В топе программного обеспечения, чистящего вордпресс-сайты от мусора, выделяется плагин Akismet. Его преимущество перед аналогичными расширениями в том, что для защиты от спама он использует не давно уже всем надоевшие капчи, а проверяет оставляемые пользователями комментарии по сверке с собственной (и достаточно обширной) базой спамных ссылок.

Для активации Akismet придётся зарегистрироваться на официальном сайте плагина и скачать API-ключ (подробную инструкцию можно найти в интернете).

Virusdie – хорошая защита WordPress от взломов и уязвимостей

Самостоятельная, ручная защита сайта WordPress – это дело довольно хлопотное и времязатратное. Поэтому веб-мастера со стажем отмечают, что в деле безопасности интернет-ресурсов от взломов эффективно помогает антивирусный продукт от команды разработчиков Virusdie.

Virusdie – не просто сканер, обнаруживающий имеющиеся на сайте уязвимости. Это полноценный, универсальный инструмент по борьбе с вредоносным кодом на любом сайте.

Преимущество Virusdie заключается в простоте и удобстве использования. Для начала активной работы достаточно зарегистрироваться на официальной странице антивирусного продукта, добавить сайт в систему и загрузить файл синхронизации в корневую папку своего ресурса.

Virusdie не просто ищет заражённые файлы, но и излечивает их в автоматическом режиме. Лечение производится без «поломок» внутреннего функционала, что важно для веб-мастеров, вложивших немало сил и времени на проработку, продвижение сайта.

virusdie.ru

Повышаем безопасность сайта на WordPress с помощью All In One WP Security

Здравствуйте, уважаемые читатели сайта shargaev-group.ru. Сегодня я расскажу вам, как повысить безопасность сайта на WordPress с помощью бесплатного, но очень эффективного плагина All In One WP Security & Firewall.

Написать данный пост меня подтолкнуло следующее событие.

В конце 2014 года, ко мне обратился клиент с просьбой взять его сайты на поддержку. Пять сайтов были сделаны на WordPress и находились на двух разных хостингах. Конечно я не оставил клиента в беде и взял на поддержку все его сайты.

На четвертый день, после принятия мною сайтов, от хостера пришло письмо о том, что:

На вашем аккаунте обнаружены файлы, содержащие вредоносный код. Данный код позволяет злоумышленнику проводить атаки на другие сервера и осуществлять спам рассылку.

Хостером был заблокирован доступ к этим файлом и отключена функция отправки email сообщений с сервера.

Это был стук в дверь! Как вы уже догадались, сайты были взломаны и заражены. Я остановил работу сайтов и провел весь необходимый комплекс мер по чистке сайта от вирусов. Нашел и устранил обнаруженные уязвимости на сайте.

В этой статье, я не буду описывать, как очистить сайт от вирусов, это обширная тема, которую я опишу в следующей статье. Скажу только то, что в основном уязвимость была в расширениях, на которые разработчики пожалели денег и скачали их с помоек типа pixelbrush.ru.

Еще раз повторюсь – если вы не хотите стать обладателем кучей скрытых ссылок или безобидного шелл-кодика, все расширения качаем только с официального сайта разработчика!

После этой ситуация я занялся поиском плагина безопасности для WordPress.

Свой выбор я остановил на плагине All In One WP Security & Firewall. Ниже я опишу функционал плагина и процесс его настройки.

All In One WP Security & Firewall — плагин для повышения безопасности WordPress.

Несмотря на кривой перевод, плагин имеет все необходимые функции для защиты вашего сайта.

Перечислю только основные:

- Сканер файлов.

- Файервол.

- Резервное копирование базы данных и отправка на указанный email.

- Ведение журнала ошибок 404.

- Блокировка авторизаций.

- Черный список ip адресов.

- Защита от брутфорс атак

Настройка плагина All In One WP Security & Firewall

Перед установкой плагина обязательно сделайте бэкап вашего сайта!

1. Заходим в плагины и устанавливаем данный плагин из каталога расширеней WordPress.

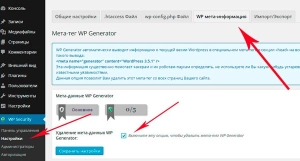

2. Переходим в настройки плагина на вкладку “WP мета-информация”. Активируйте опцию “Удаление мета-данных WP Generator”.

Эта опция позволяет скрыть метатег generator в котором отображается текущая версия WordPress.

Зная версию движка, хакеры попытаются, нанеся атаку по уязвимым места конкретной версии WordPress.

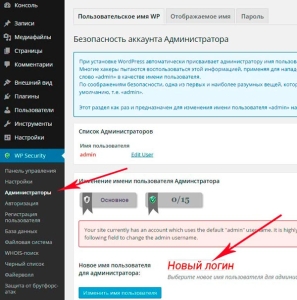

3. Вкладка администратор. Если у вас в системе стоит логин admin, обязательно смените его на более сложный. При брутфорс атаке, хакеры начинают подборку логина и пароля с самых распространенных вариантов.

После смены логина, сессия пользователя будет закрыта и вам потребуется пройти авторизацию. Для входа используйте ранее указанный логин.

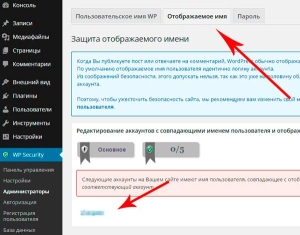

Перейдите на вкладку “отображаемое имя”. Если текущие имена администраторов совпадают с отображаемым именем на сайте, система выдаст предупреждение и предложит сменить их.

Перейдите на вкладку “отображаемое имя”. Если текущие имена администраторов совпадают с отображаемым именем на сайте, система выдаст предупреждение и предложит сменить их.

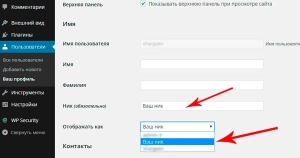

Для этого зайдите в профиль пользователя, измените поле «Ник» и нажмите сохранить. После обновления страницы, в поле «Отображать как» будет доступен для выбора указанный ранее «Ник», выберите его и нажмите сохранить.

На вкладке «Пароль» вы можете проверить надежность своего пароля.

На вкладке «Пароль» вы можете проверить надежность своего пароля.

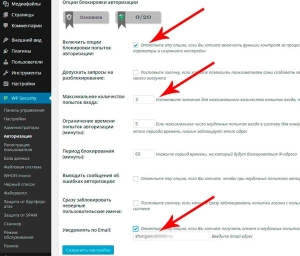

4. Авторизация. Включите опцию «Блокировки попыток авторизации». Укажите максимальное количество попыток входа и отметьте опцию «Уведомлять по Email».

На указанный email, система будет присылать информацию о неудавшихся попытках авторизации, будьте в курсе всех ошибок авторизации на вашем сайте.

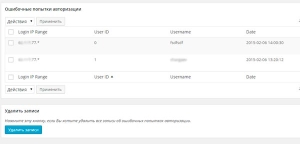

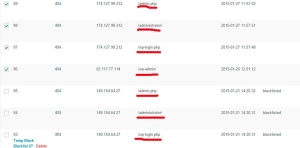

На вкладке «Ошибочные попытки авторизации», отображается информация о ошибочных авторизациях на сайте. В таблице отображается ip адрес пользователя, логин под которым посетитель пытался войти и дата авторизации.

На вкладке «Автоматическое разлогинивание пользователей», включите опцию «Aвторазлогинивание».

На вкладке «Автоматическое разлогинивание пользователей», включите опцию «Aвторазлогинивание».

5. Настройка Регистрация пользователей. Если на вашем сайте предусмотрена регистрация пользователей, обязательно активируйте опции «Ручное одобрение новых пользователей» и капча на вкладке «Captcha при регистрации».

Это позволит свести к минимуму спам и появление левых аккаунтов.

6. База данных. Смените стандартный префикс бд на новый. Для этого укажите новый префикс таблиц бд в поле «Сгенерировать новый префикс бд» и нажмите сохранить.

Перенйдите на вкладку «Резервное копирование» и установите нужные вам настройки.

7. Файловая система. Если есть какие либо отклонения в настройках прав, плагин предложит внести корректировки.

Отключите возможность редактирования файлов php на вкладке «Редактирование файлов Php». На вкладке «WP доступ к файлом», запретите доступ к информационным файлам.

Отключите возможность редактирования файлов php на вкладке «Редактирование файлов Php». На вкладке «WP доступ к файлом», запретите доступ к информационным файлам.

8. Файерволл – очень мощная защита от вредоносных запросов (xss атак), добавляемых в url вашего сайта. Позволяет отключить возможность просмотра директорий, осуществляет детектирование и блокировку 404 ошибок, поставить запрет на фал xmlrpc.php (если вы не используете функционал XML-RPC) и многое другое.

Включите необходимые опции файерволла и обязательно активируйте возможность блокировки IP адреса на вкладке «Детектирование ошибок 404».

Логи 404 ошибки, отображают адреса страницы вашего сайта, к которым обращался пользователь и получил ответ сервера 404 (страница не найдена).

Анализируя логи, вы сможете исправить технические ошибки вашего сайта и предотвратить его взлом.

Прилагаю скриншот технических ошибок сайта, на нем видно, что все 404 ошибки вызваны из-за картинки, которой нет на сервере.

Скриншот попыток осуществить брустфорс атаку на сайт.

Из скриншота видно, что пользователи пытаются найти админку. Как думаете для чего им это нужно?

Таких любознательных пользователей, я сразу отмечаю галочкой и добавляю в черный список.

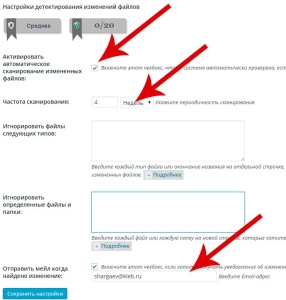

9. Сканер. Позволяет отслеживать изменения в файловой системе вашего сайта. Обязательно включите автоматическое сканирование, укажите частоту сканирования и отметьте опцию «Отправить сообщение на email» если найдены изменения.

Будьте в курсе всех изменений вашего сайта.

10. Защита от SPAM. Позволяет добавить капчу к комментариям и установить блокировку для спам роботов. Что существенно снизит количество спама в комментариях.

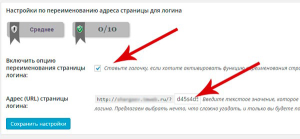

11. Защита от брутфорс атак. Позволяет скрыть панель администратора от глаз злоумышленников, тем самым предотвратить подборку логина и пароля администратора.

Активируйте опцию «Переименования страницы логина» и укажите название новой страницы логина.Теперь страница авторизации будет находиться по указанному ключу httm://ваш сайт.ru?ваш ключ

Также советую установить капчу на страницу «Смена пароля», на вкладке «CAPTCHA на логин».

Ну вот и все, все обязательные настройки мы рассмотрели, остальные функции плагина вы можете использовать по своему усмотрению.

На основании выше изложенного хочу сделать вывод. Безусловно, все эти функции можно реализовать в ручную, без установки дополнительных плагинов. Но зачем изобретать велосипед и тратить много времени на настройку файла .htaccess, function.php и пр. Плагин легко настраивается, а главное, что он реально помогает повысить безопасность сайта на WordPress!

А какой плагин безопасности используете вы?

shargaev-group.ru

Безопасность WordPress — советы и рекомендации. — Создание и продвижение сайтов

Сегодня поговорим о безопасности вашего сайта на популярной платформе WordPress. Безопасность блога напрямую зависит от степени заботы о нем и качестве администрирования. Используя простые советы и рекомендации вы намного сможете повысить уровень безопасности.

Потребность в увеличении уровня безопасности растет по мере увеличения количества ваших посетителей. Чем ваш ресурс популярнее тем больше хакеров захочет его взломать. Исходя из ваших желаний по увеличении безопасности WordPress и была написана эта статья.

Безопасность WordPress 2015 содержит следующие рекомендации:

Навигация по статье:

- Безопасность wordpress и файл htaccess.

- Как защитить файл .htaccess WordPress сайта?

- Как защитить файл wp-config.php?

- Создайте свои секретные ключи для файла wp-config.php.

- Смена префикса таблиц базы данных WordPress.

- Ограничение количества неудачных попыток входа.

- Используйте надежный пароль WordPress.

- Не используйте для входа login «admin».

- Обновляйте версию WordPress, плагины и темы.

- В корне блога удалите файлы readme.html и license.txt.

- Периодически изменяйте пароли к базе данных, административной панели и хостинга.

- Делайте регулярные резервные копии.

Безопасность wordpress и файл htaccess.

Htaccess — это файл, который позволяет корректировать конфигурацию сервера. С помощью него можно проделать множество настроек, в том числе и добавить безопасности сайту.

Давайте рассмотрим все по порядку, раз .htaccess такой ценный значит для начала стоит обезопасить его от стороннего вмешательства.

Как защитить файл .htaccess WordPress сайта?

Говоря о поднятии безопасности при помощи файла .htaccess без защиты его самого было бы глупо. По этой причине защитим сперва наш файл, а затем пойдем далее.

Для того что бы защитить .htaccess нужно внести в него небольшой код:

<Files .htaccess>order allow,denydeny from all</Files>

Этот код позволит закрыть доступ к файлу из вне, что уже значительно обезопасит ваш сайт от взлома.

Как защитить файл wp-config.php?

Нам нужно также защитить важный файл который имеет множество информации связанной с доступом к базе данных и другое. Запретить доступ к файлу из вне можно при помощи .htaccess. Защитный код должен быть таковым:

<Files wp-config.php>order allow,denydeny from all</Files>

Создайте свои секретные ключи для файла wp-config.php.

Для доступа к сайту WordPress использует 4 ключа, которые указываются в файле wp-config.php. Вы должны создать и установить свои собственные уникальные ключи, для обеспечения безопасности. Для облегчения сего действия существует специальный генератор ключей, с помощью которого вы создадите все что вам потребуется.

Сменить ключи можно изменив файл wp-config.php и перезаписать его на сервер.

Смена префикса таблиц базы данных WordPress.

Префикс базы данных создаются при установке WordPress, по умолчанию он назначается как wp_название таблицы. Если при установке вы не задали другое значение, вы можете сменить его в файле wp-config.php задав переменной $table_prefix другое значение. Чем сложнее будет ваш префикс тем меньше вероятность несанкционированного доступа к вашей базе данных. Примером может быть такая строчка $table_prefix = wp65zym6. Запоминать это значение не требуется, вы устанавливаете его только один раз и больше к нему не возвращаетесь.

Ограничение количества неудачных попыток входа.

Одним из способов предотвращения взлома вашего сайта является ограничение количество попыток входа, и дальнейшая блокировка нарушителя. Эти простые настройки позволят обезопасить вас от автоматических переборов паролей бот программами, а так же ручного ввода людьми.

На помощь вам придет плагин Login LockDown, настройка которого не займет у вас много времени, но позволит добавить очередную преграду взломщикам.

Используйте надежный пароль WordPress.

В версии WordPress 4.3 и выше при установке платформы вам будут предложены безопасные пароли, которые отлично подойдут вам, так же вы сможете изменить их в дальнейшем.

Безопасность сайта WordPress по большей мере зависит от безопасности доступа к административной панели, поэтому пренебрегать этими рекомендациями будет большой ошибкой.

Не используйте для входа login «admin».

Если вы выбрали другой логин, отлично! Убедитесь что его трудно подобрать вручную, также зайдите в вашу базу данных в таблицу префикс_users и убедитесь что в ней нету зарегистрированного логина admin. Если таков существует, удалите его.

Обновляйте версию WordPress, плагины и темы.

Обновитесь, обновитесь и еще раз обновитесь. Обновления версий ваших плагинов и самого движка WordPress выходят не просто так, основная их задача увеличить функционал и закрыть дыры в безопасности, по этому важность обновления стоит на одном из первых мест.

В корне блога удалите файлы readme.html и license.txt.

Эти файлы не нужны нам, но они показываю текущую версию WordPress и некоторую другую информацию сайта, а зачем нам лишняя утечка информации. По этому удалите их.

Эти файлы доступны всем пользователям по адресу ваш-сайт/readme.html, проверти это на своем блоге.

Периодически изменяйте пароли к базе данных, административной панели и хостинга.

Эти действия не займут у вас много времени раз в один два месяца меняйте пароли и вы сможете поставить очередную галочку в безопасности вашего блога на WordPress.

Делайте регулярные резервные копии.

В ручном режиме или автоматическом, с помощью плагинов или программ делайте резервные копии своего сайта, что бы при необходимости быстро восстановить последнюю версию сайта. Вас взломали? Или же вы сами поломали свой сайт? Резервные копии помогут быстро восстановить дееспособность вашего ресурса.

Все эти рекомендации и множество других, которые вы найдете в сети никогда не обезопасят вас на 100% но с каждой новой настройкой вы сможете уменьшит шанс взлома.

3wordpress.ru